Китайская система обеспечения кибербезопасности

Содержание

Введение

. Структура системы обеспечения китайской кибербезопасности

.1 Подразделения КПК, отвечающие за кибербезопасность

.2 Военные структуры, ответственные за кибер-операции

.2.1 Третье управление НОАК

.2.2 Четвертое управление НОАК

.2.3 Военные реформы НОАК

.2.4 Китайское видение Третьей стратегии компенсации США

.3 Гражданские органы по управлению кибербезопасностью

. Контроль над интернетом в Китае

. Китай и международные отношения в киберпространстве

. Законодательный фрэймворк киберпространства

.1 Ключевые моменты закона о кибербезопасности

.2 Особенности нового закона о кибербезопасности

Заключение

Литература

Введение

Человечество вошло в новую эпоху информационной революции. Ускоренное

развитие информационных и коммуникационных технологий, представленное в первую

очередь Интернетом, изменило не только способ производства товаров и услуг, но

и жизнь людей в целом - способствовало ускорению инноваций, экономическому

процветанию и социальному развитию. Киберпространство (информационное пространство)

стало новым каналом для распространения информации, новой областью жизни и

работы людей, новым двигателем экономического роста, новым источником

культурного богатства, новой платформой социального управления, новым средством

для коммуникации и сотрудничества, а также и новой областью государственного

суверенитета.

Однако киберпространство создает не только возможности, но и поднимает

ряд вопросов. В данный момент на глобальной повестке дня стоит проблема

безопасности и стабильности в киберпространстве, затрагиваются такие понятия

как суверенитет, национальные интересы развития всех стран и безопасность. Для

киберпространства как глобальной среды характерны неравномерное технологическое

развитие, неполноценные «правила игры», неравноправный международный порядок.

Стоит отметить, что информационный разрыв между странами и регионами постоянно

увеличивается. Так, США объявили о Третьей стратегии компенсации - по мнению

ряда исследователей, непосредственный ответ на активные военные и технологические

преобразования в Китае.

Критически важная информационная инфраструктура подвержена все более

значительным уязвимостям и потенциальным рискам. Существующая система

глобального управления интернетом едва ли отражает желания и интересы

большинства стран. Кибер-терроризм стал представлять опасность для всей

глобальной общественности. Кибер-преступления распространились по всему миру.

Вмешательство во внутренние дела государств посредством злоупотребления ИКТ и

масштабной системой слежения происходит на регулярной основе. Отсутствие

базовых международных правил в киберпространстве, которые бы эффективно

управляли поведением всех сторон препятствует развитию кибер-среды.

Интерес Китая к киберпространству и возможностям его использования

чрезвычайно велик. Си Цзиньпин неоднократно выступал с речью на форуме по

кибербезопасности и информатизации, подчеркивая актуальность вопроса и

представляя стратегические задачи КНР в информационном веке. Растущий интерес

Китая к киберпространству и возможностям его использования подтверждается

неоднократными обвинениями китайцев в кибер-шпионаже и злоупотреблении ИКТ в

коммерческих целях. Китай всерьез занялся трансформацией системы

кибербезопасности: от законодательных инициатив до стратегий международного

сотрудничества в киберпространстве.

Чтобы понимать, действительно ли Китай может представлять угрозу в

киберпространстве, необходимо разобраться в структуре обеспечения

кибербезопасности в Китае, законодательной базе управления киберпространством в

КНР. Кроме того, необходимо проанализировать восприятие Пекином

киберпространства и рычагов его регулирования в международных отношениях.

Хронологические рамки исследования - последнее десятилетие этого века. В 2016

году Китай принял первый закон, касающийся информационного пространства,

выпустил стратегию сотрудничества в киберпространстве, а также начал

осуществление реформ военной сферы, что непосредственно затронуло систему

обеспечения кибербезопасности.

На настоящий момент в Китае насчитывается 731 млн интернет пользователей

(практически население ЕС), 695 млн пользователей мобильными телефонами. Китай

усовершенствовал скорость широкополосного интернета до 49 Мб/с и собирается

отменить платежи за внутренний роуминг и звонки на дальние расстояния в 2017

году.

Согласно статистике Информационного центра интернет-инфраструктуры Китая,

более 40% китайских предприятий в настоящее время предлагают покупки онлайн.

Китай также пытается бороться с бедностью посредством развития и продвижения

электронной коммерции.

Масштабы интернет аудитории во многом обостряют проблему

кибербезопасности. Си Цзиньпин акцентировал на этом внимание на симпозиуме по

информационной безопасности в 2016 году. Кроме того, были проведены кампании по

интернет-чистке, проверки сайтов, поисковиков, мобильных приложений. Сайты с

трансляциями были закрыты после нахождения нелегального контента.

марта 2017 года была впервые была выпущена стратегия международного

сотрудничества в киберпространстве - начало построения сообщества с общей

судьбой в киберпространстве, отражающая намерения по улучшению международной

кооперации в данной сфере.

Объектом данного исследования является КНР. Предмет исследования -

китайская система обеспечения кибербезопасности и контроля над интернетом. Цель:

доказать и охарактеризовать специфичность и самобытность китайской системы

кибербезопасности и сформировать позицию Китая в международном

киберпространстве.

Для этого необходимо определить элементы структуры китайской системы обеспечения

кибербезопасности, проанализировать изменения системы в связи с военной

реформой в КНР, охарактеризовать законодательную базу контроля над интернетом в

Китае, выделить ключевые тенденции нововведений, также необходимо рассмотреть

основные положения закона о кибербезопасности, изучить подходы к

киберпространству в китайской дискуссии, оценить взаимоотношения Китая с

ключевыми игроками на международной арене, а также прояснить специфику позиции

КНР по глобальному регулированию интернета.

Гипотеза данного исследования состоит в том, что благодаря недавним реформам и принятым

документам Китай пытается создать мощнейшую систему обеспечения

кибербезопасности - которая широко опирается на международный опыт, но в то же

время обладает самобытностью и соответствует китайским условиям и особенностям

политической системы, специфике КПК: распространению полномочий между военными

и гражданскими органами.

В данной работе использовались официальные документы:

· Закон о кибер-безопасности КНР (中华人民共和国网络安全法)

· Положение об обеспечении безопасности компьютерных

информационных систем, административные меры для информационных служб Интернета

(计算机信息网络国际联网安全保护管理办法)

· Стратегия международного сотрудничества в киберпространстве (网络空间国际合作战略)

· Слушание комиссии конгресса по обзору отношений США и Китая в

сфере экономики и безопасности от 9 июня 2016 года.

Выступления и заявления политических деятелей:

· 27 февраля 2014 года Си Цзиньпин председательствовал на

первом заседании руководящей группы по кибербезопасности и информационным

технологиям, подчеркнул, что безопасность и информатизация в Интернете являются

важным стратегическим вопросом, касающимся безопасности и развития страны, а

также жизни и работы людей. «Необходимо прилагать усилия к тому, чтобы

превратить нашу страну в кибер-державу», - сказал он.

· 19 апреля 2016 года Си Цзиньпин произнес речь на симпозиуме

по кибербезопасности и информатизации и определил цели развития Китая и важные

задачи.

· 9 октября 2016 года Си Цзиньпин сделал замечания на учебной

сессии, в которой участвовали члены Политбюро ЦК КПК. Он призвал к более

независимым инновациям в Интернете и информационным технологиям, а также к

усилению безопасности в киберпространстве.

· Доклад о кибербезопасности в Китае за 2016 год《2016年中国互联网安全报告》.

Материалы СМИ:

· Китай ужесточает контроль над интернетом.

· Какие риски связаны с кибербезопасностью и страховыми

продуктамив Китае?

· В докладе CERT (Computer Emergency Response Team) подчеркивается рост кибер-угроз, связанных с

приборами Интернета вещей и сетевыми промышленными системами.

Cоциально-экономическая статистика:

· Информационный центр интернет-инфраструктуры Китая (中国互联网络信息中心第39次《中国互联网络发展状况统计报告》) в 39-ом докладе показывает, что на

декабрь 2016 года количество интернет пользователей в Китае достигло 731 млн -

по количеству юзеров Китай доминирует в мире. Степень проникновения интернета

составляет 53,2%, что больше среднего глобального уровня на 3,1%. Интернет

способствовал удобству человеческой жизни и производству, но также принес и ряд

проблем безопасности.

· Статистический отчет Китая о развитии Интернета, выпущенный 1

января 2017 года.

· Национальный центр по чрезвычайным ситуациям в интернете в

2015 году насчитал 126 916 инцидентов с кибербезопасностью, что составило рост

в 125,9% по сравнению с 2014 годом.

· Отчет по безопасности в Интернете в Китае в 2016 году

показывает, что 46,3% сайтов в Китае имеют бреши, из которых 7,1% представляют

высокий риск уязвимости.

· Согласно онлайн исследованию, проведенному в марте 2017 года

Институтом инженеров по электротехнике и радиоэлектронике (电气与电子工程师协会) 45% управляющих в высокотехнологичных

компаниях признали, что кибербезопасность была одним из главных вызовов в их

работе в 2017 году.

Теоретической базой данного исследования послужил ряд таких теорий

международных отношений как реализм - через призму которого Китай

воспринимается на международной арене как наращивающая силу кибер-держава.

Часть исследователей, занимающаяся китайской кибербезопасностью придерживается

неолиберализма: международный порядок по сути своей анархичен, но ряд

международных институтов может ее ослабить. Наибольший интерес представляет

формирующаяся теория кибер-силы, представленная американским исследователям С.

Старром.

Помимо общенаучных методов анализа и синтеза, классификации информации, а

также систематизации, в данной работе использовались следующие научные методы:

хронологический (рассмотрение событий в их последовательности и временной

протяженности); метод когнитивного картирования (исследование восприятия

международной обстановки лицами, принимающими решения).

В отечественной литературе основными авторами, занимающими проблемами

кибербезопасности в Китае являются В. Б. Кашин, Г. Ибрагимова, М.Б. Касенова,

Г. Юрченко, Е. Евдокимов, Е. Черненко и А.Т. Габуев.

В зарубежной науке основные работы представлены американскими авторами Mark A. Stokes, Jon R. Lindsay, John Costello, Peter Mattis, A. Segal, Ball D., John Markoff, Dennis J. Blasko, Peter Wood. Из китайских аналитиков стоит выделить.

Не изучена в достаточной степени структура, так как военная реформа

приводится в действие в настоящее время. Отсутствие достоверных источников, так

как Китай предпочитает не распространяться о своей системе обеспечения

кибербезопасности.

Новизна исследования заключается в систематизации отечественных и зарубежных

источников для исследования полной наглядной картины и структуры китайской

системы кибербезопасности, анализ регуляторной базы киберпространства, а также

оценка позиции Китая по киберпространству на международной арене позволит иметь

более четкое представление о возможностях и угрозах со стороны КНР.

Поставленные задачи исследования обуславливают его структуру. В

первой главе будет рассмотрен вопрос о структуре системы

обеспечения кибербезопасности в КНР, охарактеризованы основные изменения в

управлении в связи с военной реформой. Во второй главе будет проанализированы

регуляторные рамки кибердеятельности и киберпространства в законодательстве

КНР. Третья глава будет посвящена позиции Китая по кибербезопасности и контролю

над интернетом на международной арене.

1. Структура

системы обеспечения китайской кибербезопасности

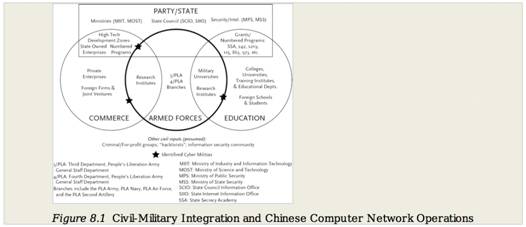

Специфика китайской системы кибербезопасности заключается в интеграции

военных и гражданских органов управления, а также в основополагающей роли КПК.

С одной стороны, данная особенность свидетельствует о значимости

кибербезопасности для Китая, но с другой стороны это порождает неэффективность

ее обеспечения.

1.1

Подразделения КПК, отвечающие за кибербезопасность

КПК - это ядро политической системы Китая. Впервые партийные лидеры

серьезно осознали значимость информационной безопасности в 2001 году, когда

была создана руководящая группа по государственной информатизации (State

Informatization Leading Group (SILG)), возглавляемая премьером КПК. Данная

группа отвечала за развитие национальной инфраструктуры ИТ, информатизацию. Ее

подразделение - координационная группа по обеспечению государственной сетевой и

информационной безопасности (State Network

and Information Security Coordination Group (SNISCG))

несло ответственность за управление политикой безопасности. Руководящая группа

по государственной информатизации и Канцелярия Государственного совета по

информатизации (State Council Informatization Office) - напрямую ответственная

за осуществление политики в киберпространстве, существовала до 2014 года.

С 2014 года в КНР действует руководящая группа по кибербезопасности и

информатизации, возглавляемая генеральным секретарем партии Си Цзиньпином.

Стоит отметить, что в данную группу также входят премьер-министр Ли Кэцян и

член Постоянного комитета Политбюро Лю Юньшань, с 19 (!) другими должностными

лицами из Политбюро или на уровне министерств. Примечательно, что десять из

одиннадцати членов Политбюро также входят в новую руководящую группу Си

Цзиньпина по всестороннему углублению реформ. Это указывает на то, что новый

президент Китая рассматривает кибербезопасность как важный аспект укрепления

авторитета КПК в свете внутренних коррупционных скандалов и напряженных

отношений с Соединенными Штатами.

Состав руководящей группа по кибербезопасности и информатизации

Председатель: Си Цзиньпин (председатель Центрального военного совета,

генеральный секретарь КПК, президент КНР)

Заместитель председателя: Ли Кэцян (премьер)

Заместитель председателя: Лю Юньшань (Постоянный комитет, председатель

Центральной партийной школы)

Политбюро и старшие руководители:

Ма Кай (вице-премьер)

Ван Хунин (директор Центра стратегических исследований, директор)

Лю Цибао (Центральный пропагандистский комитет, директор)

Фань Чанлун (Центральная военная комиссия, заместитель директора)

Мэн Цзяньчжу (Центральный политико-правовой комитет, секретарь)

Ли Чжаньшу (генеральный директор ЦК, директор)

Чжоу Сяочуань (губернатор Народного банка Китая)

Министерства, занимающиеся внедрением политики

кибербезопасности:

Директор офиса руководящей группы по кибербезопасности и

информатизации: Лу

Вэй (вице-директор SCIO и директор SIIO / CAC)

Го Шенкунь (министр общественной безопасности)

Фан Фэнхуй (начальник Генерального штаба НОАК)

Ван И (министр иностранных дел)

Сю Шаоши (Национальная комиссия развития и реформ, директор)

Юань Гуйжэнь (министр образования)

Ван Чжиган (министерство науки и техники, секретарь)

Лоу Цзивэй (министр финансов)

Мяо Вэй (министр промышленности и информационных технологий)

Цай У (министр культуры)

Цай Фучао (Государственное управление печати, публикаций, радио, кино и

телевидения, директор)

Таблица 1. Структура системы обеспечения кибербезопасности в КНР

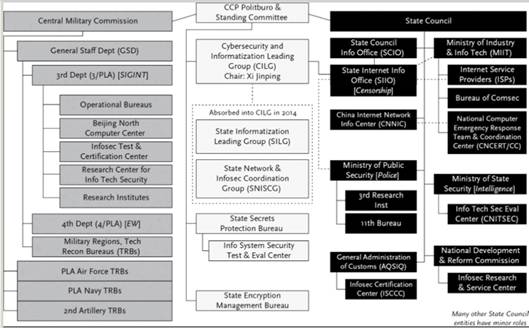

Данная схема отражает официальные органы и институты, которые играют роль

в управлении политикой кибербезопасности в КНР. Центральное положение занимают

подразделения КПК, включая руководящую группу по кибербезопасности и

информатизации. Также важную роль играет Государственное управление по защите

государственной тайны КНР, которое управляет всей секретной информацией. Данное

управление стало играть активную роль в выработке политики по кибербезопасности

с момента пересмотра Закона о государственной секретности в 2009 году. Служба

связи и шифрования Главного управления ЦК КПК несет ответственность за

шифрование для правительства, военных и отдельных отраслей. Китайские усилия по

обеспечению соблюдения специфических стандартов шифрования стали постоянным

источником трений с иностранными фирмами в Китае.

Таблица 2. Интеграция гражданских и военных служб в управлении

кибербезопасностью

В общей системе обеспечения кибербезопасности НОАК является одним из

важнейших игроков - несет ответственность за военную электронную разведку и

электронное вооружение, но некоторые органы НОАК также осуществляют

экономический шпионаж. До реформы главными управлениями являлись операционные

бюро и НИИ Третьего управления Генерального штаба (китайская версия АНБ).

Четвертое управление Генштаба отвечало за электронное вооружение, кроме того

отдельные полномочиями обладали технические разведывательные бюро военных

округов и служб НОАК. До конца была не ясна степень сотрудничества между

различными управлениями и подконтрольными им бюро.

Несмотря на то, что после реформы Третье и Четвертое управления Генштаба

станут подконтрольными Войскам части стратегической поддержки, стоит

рассмотреть подробнее структуру управлений НОАК.

1.2 Военные

структуры, ответственные за кибер-операции

«Следует сразу отметить ключевое отличие китайской системы управления

специальными службами и вооруженными силами от советской и российской, а

именно, отсутствие всякого контроля органов госбезопасности и полицейских

структур над военными. Насколько известно, ни МОБ, ни МГБ не имеют полномочий

по ведению оперативной работы в войсках; их сотрудники не могут заходить на

территорию военных объектов без разрешения представителей военных властей.

Вопросы борьбы с преступностью в войсках, расследований преступлений и

наказания провинившихся военнослужащих целиком относятся к компетенции Главного

политического управления НОАК, которое, помимо службы безопасности,

контролирует военные суды, военную прокуратуру и военную комиссию по проверке

дисциплины (антикоррупционный орган). Даже финансовая отчетность в армии

проверяется военными - аудиторским отделом Главного управления тыла НОАК».

.2.1

Третье управление НОАК

Третье управление обладает огромной коммуникационной инфраструктурой и

системой кибер-слежения, нацеленной на иностранное дипломатическое

взаимодействие, военную деятельность, экономические предприятия,

государственные образовательные институты и отдельных персон. Комплекс

штаб-квартир Третьего управления располагается вместе с операционным

управлением Генштаба НОАК, включая также его 24-часовой центр наблюдения на

горе Сишань в Академии военных наук. Согласно неподтвержденному исследованию

(Easton I., Stokes M.) Третье управление

насчитывает 130 тысяч служащих, работающих на основных позициях в

штаб-квартирах, 12 операционных бюро, 3 исследовательских института. Офисы и площадки,

расположенные по всему Китаю, отчитываются напрямую Пекину, они не находятся в

административной юрисдикции командоров и комиссаров военных округов.

Центральное командование Третьего управления контролирует штаб-квартиры,

политические и логистические департаменты, а также бюро научно-технической

информации [科技情报局] и бюро научно-технического

оборудования. Бюро научно-технического оборудования держит под контролем три

исследовательских института, отвечающих за компьютеры, сенсорные технологии и

криптографию.

-ой исследовательский институт. НОАК принадлежат одни из самых мощных

(супербыстрых) компьютеров в мире. 56-ой исследовательский институт также

известен как Исследовательский институт компьютерных технологий в Цзяннани [江南电脑科技研究所], - самая старая и масштабная

научно-исследовательская организация НОАК. Расположенный в Уси в провинции

Цзянсу институт инвестирует много в высокопроизводительные компьютеры и

поддерживает центры Третьего управления и другие компьютерные центры

национального уровня. Суперкомпьютеры позволяют создавать и взламывать сложные

коды и пароли, которые являются миссией исследовательского института Третьего

управления в Сычуани. Директор 56-го исследовательского института Хуан Йонцинь

[黄永勤] является членом экспертной рабочей

группы по компьютерам и программному обеспечению в программе 863

(государственная программа или план развития высоких технологий).

-ой исследовательский институт. Согласно исследованию Mark A. Stokes,

Jenny Lin и L.C. Russell Hsiao, 57-ой исследовательский институт отвечает за

развитие систем перехвата коммуникаций и обработки сигналов. Ранее

взаимодействовал с комплексом Первого управления в районе Дуцзянянь, институт

располагается в Чэнду и также известен как Юго-западный институт электронных и

телекоммуникационных технологий [西南电子电信技术研究所]. Среди ключевых сфер интересов -

спутниковые коммуникационные технологии, был замечен за работой над

спутниковыми исследованиями с Китайской академией космических технологий.

-ой исследовательский институт. 58-ой исследовательский институт

фокусируется на криптологии и технологиях информационной безопасности.

Расположенный в Мяньян (провинция Сычуань), и также известный как Юго-западный

исследовательский институт автоматики [西南自动化研究所]. 58-ой исследовательский институт

кооперируется в работе с Нанкинским университетом науки и технологии [南京理工大学].

Третье управление несет ответственность за защиту компьютерных сетей НОАК

и играет основную роль внутри сообщества информационной безопасности на

национальном уровне Китая. Согласно одному американскому исследованию китайские

аналитики полагают, что США уже осуществляют огромную эксплуатацию компьютерных

сетей на китайских серверах. Поэтому с китайской точки зрения защита

компьютерных сетей должна быть наивысшим приоритетом в мирное время.

Организации, относящиеся к защите компьютерных сетей, контролируемые или

аффилированные с Третьим управлением включают:

· Информационная канцелярия НОАК [通信机要局], Китайский северный вычислительный

центр [北方计算中心], вычислительный центр Третьего

управления Генштаба [总参三部计算中心] в Пекине.

· Основанный в 2005 году Национальный исследовательский центр

технологий информационной безопасности обладает полномочиями оценки рисков

Китайской сетевой безопасности.

· Центр оценки информационной безопасности и сертификации НОАК

[解放军信息安全测评认 证中心].

· Исследовательский институт информационной безопасности [信息安全研究所] и национальный информационный центр

[国家信息中心], который имеет тесные связи с Бюро

научно-технического оборудования Третьего управления.

· Национальный Центр инженерных технологий информационной

безопасности [国家信息安全工程技术 研究中心] в Шанхае, руководимый наравне с

Министерством науки и технологии Государственного совета, национальным центром

криптологического управления, государственное секретное бюро и министерство

государственной безопасности.

Подготовка и образование для персонала Третьего управления НОАК обычно

осуществляется в одном из двух институтов. Большинство лингвистов, работающих в

бюро Третьего управления, проходят языковое обучение и получают языковую

практику в Университете иностранных языков НОАК [解放军洛阳外语学院] в Лояне. После выпуска студенты

приписаны к бюро для технической тренировки для особых целей. Техническая

практика для электронных инженеров, специалистов по коммуникациям, ученых

компьютерных наук, персонала сетевой безопасности проводится в университете

информационной инженерии НОАК [解放军信息工程 大 学 ] в Чжэнчжоу, провинции Хэнань. Персонал, отвечающий за

регулярные полномочия обязанности, такие как водители, администрация,

безопасность объектов и оборудования, набираются согласно обычному ежегодному

приему. Обязанности персонала по обеспечению безопасности более строгие, чем в

других частях НОАК, что обеспечивает политической системе комиссаров повышенное

положение.

Операционные бюро Третьего управления Генштаба НОАК

Третье управления Генштаба НОАК обладает прямой ответственностью над 12

операционными бюро. 8 из 12 штаб-квартир бюро располагаются в Пекине, две

другие - в Шанхае, одна в Циндао, другая в Ухани. 12 операционных бюро Третьего

департамента с наибольшей вероятностью отчитываются в департамент штаб-квартир.

Операционные бюро отделены друг от друга и отличаются от технических

разведывательных бюро (ТРБ), подконтрольных семи военным округам НОАК и трем

службам: воздушным силам, морской и второй артиллерии. Начальники ТРБ скорее

всего отчитываются перед военными округами и и перед главой штаба службы.

Однако, вполне вероятно, что Третье управление снабжает ТРБ заданиями по сбору

и анализу.

Уровень контроля, которым располагают операционные бюро и ТРБ Третьего управления

по отношению к милицейским кадрам и резерву в военных округах, неизвестен.

Милиция составляет третий компонент вооруженных сил Китая, два других - НОАК и

Народная вооруженная полиция. Оценка Сычуаньского военного округа (2004)

призывает милицию и резервы играть более важную роль в сети обороны и атаки,

технической инспекции (разведки) и психологических операций. Хубэйский военный

округ, к примеру, имеет партнерские отношения с центром сетевых атак и обороны

Уханьского университета [武汉大学网络攻防中心].

Директоры на уровне бюро и политические комиссары обладают рангами

эквивалентными командирам военных дивизий, и присматривает примерно за 6-14

дочерними площадками или офисами (处). Директоры офисов имеют ранг

эквивалентный Заместителю командира дивизии или командира полка. Отделения,

подконтрольные бюро - далее подразделяются на секции (科), хотя некоторые секции отчитываются

прямо в штаб-квартиры бюро. В дополнение к отделению связи в Шанхае, Третье

управление Генштаба НОАК возглавляет отделение связи Гонконга и Макао в

Шэньчжень [总参三部港澳联络局].

Третье управление Генштаба НОАК с наибольшей вероятностью имеет особую

миссию, такую как перехват радио или спутниковых сообщений, криптологическое

шифрование, перевод, решение проблем целостности и безопасности информации,

анализ разведданных. Вдобавок к мониторингу трафика внутренних коммуникаций

НОАК на предмет нарушения безопасности, подразделения Третьего управления и

перехватывательные станции расположены по периметру Китая и могут осуществлять

мониторинг радио трафика и искать местонахождение источников посредством радио

пеленгационных процедур (homing). Особые бюро Третьего управления,

ответственные за эксплуатацию компьютерных сетей остаются до сих пор неясными.

7 бюро Третьего управления было ассоциировано с техническими аспектами

кибер-операций. Региональные бюро, такие как 2 бюро в Шанхае или 4 бюро в

Циндао могут быть ответственны за перевод информации собранной с перехваченных

сообщений и кибер-надзора, а также за подготовку разведывательных отчетов на

основе переведенных материалов. 12 бюро отвечает за техническую разведку,

связанную с космическими программами.

Первое бюро (подразделение 61786). Штаб-квартира первого бюро находится

с командным комплексом Третьего управления на северо-западе Пекина. Отвечая за

12 офисов, работающих в различных частях Китая, бюро скорее всего выполняет

функциональную миссию, не региональную. Ранее располагавшееся в окрестностях

Чэнду в Дуцзяняне, миссия бюро включает в себя шифрование, расшифровку и другие

задачи информационной безопасности. Первое бюро является единственным военным

представителем во время экспертной рабочей группы по программе информационного

обеспечения. По крайней мере один элемент Первого бюро, вероятно 7ой офис,

расположен на юге Дуцзяняня. Хотя не в формальных подчиненных отношениях Первое

бюро установило тесные отношения с организациями в Чэнду, такие как Лаборатория

информационной безопасности и сетевых атак и обороны Сычуаньского университета

[四川大学信息安全及网络攻防研究室]. Чэнду также является базой для

57-го исследовательского института.

Второе бюро (подразделение 61398). Второе бюро функционирует как

показательная единица Третьего управления, отвечающая за США и Канаду, с

наибольшей вероятностью фокусируется на политической, экономической и военной

разведке.

Третье бюро (подразделение 61785). Штаб-квартира в окрестностях Дасиня

на юге Пекина. Третье бюро имеет функциональную миссию. Благодаря

разбросанности подчиненных офисов миссия Третьего бюро может заключаться в

передовом сборе линии приема радио коммуникаций, включая контроль сетей на

границах, также нахождение направления и контроль выбросов и безопасности. Бюро

имеет по крайней мере 13 подразделений в подчинении. Офисы Третьего бюро

находятся в Харбине, Даляне, Пекине, Ханчжоу, области Нинду (Цзянси), Сямэнь, Шэньчжень,

Куньмин, Сянь и Урумчи. Офис в Шэньчжене обладает уникальной миссией, возможно

отвечает за покрытие беспроводной сетью Гонконга и Макао.

Четвертое бюро. С штаб-квартирой в Циндао, 4 бюро фокусируется на Японии и

Корее. Многие офисы 4 бюро, включая первый, располагаются в районе Циндао.

Второй офис инкорпорирует лингвистов корейского языка. 7 офис Четвертого бюро

расположен в Ханчжоу. Другие офисы, находящиеся в подчинении, также находятся в

районе Циндао, Даляня, Пекина и Шанхая. Бюро прежде располагалось в

провинциальном городе Синьчжоу в Шаньси, в особенности в деревне Хуанлун

Вангоу. Пока штаб-квартира перемещалась в Циндао, Четвертое бюро может все еще

иметь базу подготовки обучения в Синьчжоу.

Пятое бюро (подразделение 61565). Со штаб-квартирой в деревне Хуанцунь

района Дасинь в Пекине, пятое бюро нацелено на Россию. Значительное число

параболических круглых антенн, направленных в сторону разных азимутов могут

быть видны на восточном. Офисы пятого бюро располагаются в Суйхуа, Цзюцюане и

Синьцзяне провинции Хэйлунцзян.

Шестое бюро (подразделение 61726). Штаб-квартира Шестого бюро находится

в районе Цчан в Ухани. Чжан Юньцзю [张运炬] служит политическим комиссаром

Шестого бюро. Штаб-квартиры бюро были в центре районов Цзинмэнь, Хубэй, до того

как перемещены в Ухань более 12 лет назад. Офисы Шестого бюро растянулись вдоль

центрального Китая от восточного побережья города Сямэнь и до города Кньмин в

Юньнани, указывая на миссию в отношении Тайваня и Южной Азии. Более специфично,

офисы располагаются в Сямэни, Наньчане (Седьмой офис), Сянфане; деревня Сяобу

области Нинду, Ухань, Цзинмэнь и район Паньлун в Куньмине (Четвертый офис).

Нанчанских офис вполне возможно занимается подготовкой и обучением.

Седьмое бюро (подразделение 61580). Штаб-квартира в районе Шуцунь области

Хайдянь на северо-западе Пекина, конкретная миссия Седьмого бюро пока не ясна.

Избранные инженеры данного бюро специализируется на компьютерных сетях обороны

и атаки, провели совместные учения с подразделением сети компьютерных атак и

защиты академии информационного инжиниринга НОАК. Разделенное по крайней мере

на 10 офисов, Седьмое бюро нанимает переводчиков английского языка.

Восьмое бюро (подразделение 61046). Расположившееся в Ханьцзячуани,

Восьмое бюро привязано к штаб-квартире Третьего управления в северо-западных

окрестностях Пекина. Основываясь на языковых возможностях сотрудников, Восьмое

бюро фокусируется на Западной и Восточной Европе, а также возможно и всем

остальном мире (включая Ближний Восток, Африку, Латинскую Америку). Среди его

10 офисов по крайней мере один главный офис находится в городе Хайкоу на

острове Хайнань.

Девятое бюро. Девятое бюро обеспечивает основной стратегический

разведывательный анализ и место базы управления данными Третьего департамента.

Среди всех бюро, Девятое бюро самое скрытое. С весны 2010 года Чжан Циньчэнь

служил директором Девятого бюро. Седьмой офис оказывается вовлечен в

аудио-визуальные технологии, и управление базой данных огромного масштаба.

Бывший директор Девятого бюро Куан Тао был выдающимся комментатором

международных отношений со времен его ухода на пенсию в 2004 году.

Десятое бюро (подразделение 61886). Десятое бюро, иногда называемое

подразделение 7911 имеет штаб-квартиру в окрестностях Шанди на северо-западе

Пекина, возможно специально фокусируется на телеметрии и отслеживании

боеголовок и ядерных испытаний. Первый офис Десятого бюро связан с

штаб-квартирой. Второй офис находится в Инине в Синьцзяне рядом с границей с

Казахстаном. Третий офис находится в деревне Бажэнь в Кашгаре. Другой офис

расположен в Урумчи.

Одиннадцатое бюро (подразделение 61672). Одиннадцатое бюро с штаб-квартирой в

сообществе Маляньва, на востоек от штаб-квартиры Третьего управления.

Штаб-квартира бюро была прежде расположена в городе Цзямуси в провинции

Хэйлунцзян до переезда в Пекин в 2011 году. Разброс офисов по северной части

Китая и наем лингвистов русского языка указывают на то, что миссия имеет

отношение к России. Интересно, что русские лингвисты приписаны и к Пятому и к

Одиннадцатому бюро, однако разница между ними и их миссиями не ясна.

Двенадцатое бюро (подразделение 61486). Со штаб-квартирой в районе Чжабэй в

Шанхае Двенадцатое бюро обладает функциональной миссией, включающей спутники,

занимается инклюзивным перехватом спутниковых коммуникаций и возможно основано

на сборе электронных разведданных из космоса.

Как можно было понять, у НОАК разветвленная сеть институтов, которые

проводят исследования в области информационной безопасности. Эти и другие

институты могут оказывать поддержку «кибер милиции», которая по мнению Robert

Sheldon и Joe McReynolds играет периферийную и сфокусированную на защите роль в

позиции НОАК относительно кибербезопасности. НОАК также обладает регуляторными

функциями в таких гражданских секторах как транспортное сообщение, что

позволяет НОАК запрашивать сертификации для гражданских технологий,

приобретенных для этих отраслей.

1.2.2

Четвертое управление НОАК

Четвертое управление Генерального штаба НОАК (4 НОАК), также известное

как департамент радиоэлектронных контрмер. Главная обязанность - электронные

атаки (или глушение), электронная защита и меры электронной поддержки. 4 НОАК -

единственная организация, несущая ответственность за электронную разведку в

НОАК и покрывающая миссии и технической разведки, и операционной разведки. Его

миссия эволюционировала и расширилась в последние несколько лет и стала

включать атаки на компьютерные сети и более стратегические миссии электронного

отказа систем, как например спутниковое глушение. Согласно некоторым аналитикам

4 НОАК способно нарушить коммуникации противника, срывать навигацию и подрывать

установленный на спутнике радар с синтетической апертурой.

Кибер-миссии 4 НОАК в первую очередь и в основном фокусируются на подрыве

и отказе компьютерных сетей врага. Чтобы от необходимого таргетирования осуществить

успешно эти миссии необходимо 4 НОАК иметь такой сильный компонент как система

слежения. Эта операционная постановка целей и в кибер пространстве и в

электронной сфере формирует основу для роли 4 управления НОАК в качестве

ключевой разведывательной службы.

Эта всеобъемлющая структура в генеральном штабе также отражена в

военно-морском флоте НОАК, военно-воздушные силы НОАК, 2-й артиллерийский

корпус и семи подчиненных военных регионах НОАК. Операционные подразделения 4

НОАК отражены в структурах-коллегах, существующих на национальном уровне для

служб и воплощенных в групповых армиях для военных регионов. Степень, до

которой эти параллельные структуры координируют с их коллегами из Генерального

штаба - неясна и остается одним из главных вопросов как НОАК управляет,

координирует и объединяет свои разведданные на региональном уровне.

.2.3

Военные реформы НОАК

В ноябре 2015 года Китай объявил о серии предстоящих реформ, которые

перевернут военные службы и окончательно приведут к перестройке его институтов.

Планировалась трансформация их устаревшей структуры еще советской эпохи в более

современную, обновленные силы способные сражаться и выигрывать войны. Однако в

самых огромных и радикальных реформах с времен 1950-х годов остается очень

много не отвеченных вопросов. Статус главных разведывательных органов НОАК - 2

НОАК, 3 НОАК, 4 НОАК - это центр понимания, что будет следующим для китайской

военной разведки.

Управление объединенного штаба и Бюро разведки

На самом верхнем уровне НОАК была реорганизована. Во время реформ

Управление генерального штаба было реорганизовано в Управление объединенного

штаба, с НОАК получающей новые независимые штаб-квартиры отдельно от Управления

объединенного штаба. Управление объединенного штаба сформировало новое Бюро

Разведки, вероятно в качестве преемника миссии 2 НОАК. Все еще неизвестно,

однако, до какой степени сотрудники, миссия и организация были перемещены из

предыдущего 2 НОАК или были созданы полностью заново.

Открытые вопросы в сторону, обе эти меры сокращают роль/главенство НОАК в

бюрократическом аппарате разведки, и по крайней мере убирают многие

институциональные барьеры, которые позволяли НОАК доминировать и в

разведывательных властях, и в операционных властях. Это изменение по крайней

мере обладает потенциалом для новых ресурсов стать доступными для использования

другими службами, военно-морским флот, военно-воздушными силами и созданными

ракетными силами НОАК.

Эти изменения должны также повлиять на операционный и тактический

уровень. Реорганизация военных округов, первоначально возглавляемых армией, в

объединенные военные театры или зоны сражений вызывает необходимость изменения

в структуре и деятельности на уровне кампаний и техническом уровне в войнах.

Театральное командование может полностью реорганизовать бюро технической

разведки военного театра, разведывательные департаменты, бригады электронных

контрмер в более объединенные силы, которые смогут лучшим образом поддерживать

мандат театра действий «фокус на сражении».

Войска стратегической поддержки

Реформы ввели новую службу, называемую «войска стратегической поддержки»,

которая окажет серьезное влияние на сообщество военной разведки Китая и его

возможности. Первоначальные отчеты предполагают, что силы в основном несут

ответственность за миссии НОАК, связанный с контрмерами в космосе,

киберпространстве и электронной сфере. На базовом уровне Войска стратегической

поддержки могут оказаться эквивалентны Стратегическому командованию США. Как STRATCOM, силы намереваются совместить

операции, касающиеся стратегической информации, такие как кибер-оружие и

электронное оружие, со стратегическим C4SIR. Будет ли НОАК относиться к Войскам

стратегической поддержки как к службе или больше как к функциональному и

операционному набору подразделений остается непонятным. Их стратегические роли,

миссия и административно-операционный контекст скорее всего останутся неясными

в ближайшем будущем.

На фронте кибер-разведки, не очень понятно будут ли Войска стратегической

поддержки централизованно управлять кибер-операциями Китая посредством

сокращения институциональных барьеров, разделяющих атаки на компьютерные сети,

шпионаж и оборону, которые традиционно существовали в раздробленном виде и

управлялись отдельными организациями внутри НОАК. Практически совсем нет

информации о статусах 3 НОАК или 4 НОАК - были ли они модифицированы, отменены

или полностью отданы под руководство Войскам стратегической поддержки.

Картина немного яснее в отношении ведения разведки, наблюдения и

рекогносцировки на основе данных из космоса, с первыми экспертами,

предлагающими, что Войска стратегической поддержки будут почти в одиночки

управлять китайской разведкой, наблюдением и рекогносцировкой в космосе,

включая отслеживание и разведку, ежедневные операции спутниковой навигации,

управление Beidou спутниками, управление космическими

средствами разведки. Эти заявления валидированы недавними анонсами, которые

Чжоу Чжисинь, бывший глава Аэрокосмического разведывательного бюро 2 НОАК,

отвечающий за разведку, наблюдение и рекогносцировку в космосе, будет

выставлять напоказ неопознанного бюро в Силах стратегической поддержки.

Что касается электронного оружия и мер электронной поддержки, 4 НОАК

скорее всего сформирует главное ядро этой новой силы. Предполагаемые

возможности стратегического электронного вооружения 4 НОАК против спутников и

их доминирования в радарах и электронной разведке доказывает, что 4 НОАК будет

являться неотъемлемой частью сил электронного вооружения Сил стратегической

поддержки.

Несмотря на специфику как 3 НОАК и 4 НОАК будут интегрировать с этой новой

силой, довольно очевидно, что концентрация миссий стратегической разведки,

наблюдения и рекогносцировки внутри Сил стратегической поддержки позволит

Центральному военному совету свободнее расставлять приоритеты, оценивать задачи

и формировать силу для наилучшего выполнения военных целей.

Новый ведущий принцип реформ: «КПК будет вести, службы будут строить, а

театры будут бороться», создает разделение труда, которое если действительно

последует, то создаст окружающую среду, позволяющую службам создавать более

испещренные методы сбора разведданных и позволит КПК более умело осуществлять

(выкраивать/подстраивать) разведывательные операции для поддержания

стратегических нужд военных сил Китая.

Централизация кибер-операций, также, окажет значительное влияние на НОАК,

с большой вероятностью позволит осуществлять более эффективные и сложные

кибер-миссии, состоящие из всех элементов операций по компьютерным сетям -

разведка, эксплуатация, атака и оборона.

Таблица 3. После военной реформы Третье управление и Четвертое

управления войдут в состав Войск стратегической поддержки

.2.4

Китайское видение Третьей стратегии компенсации США

Китай твердо придерживается проведения ряда военных реформ, включая

реорганизацию, более реалистичные планы учебной подготовки, новейшие виды

вооружения - все так или иначе связанные с информационными технологиями.

Однако с 2014 года политические деятели США, начиная с в последствии

ставшим министром обороны США Чаком Хэйглом (Chuck Hagel) заявили о выводе

военных преимуществ США на новый уровень, чтобы ответить на силовой паритет со

стороны развивающихся обычного-военного вооружения, - третья стратегия

компенсации. Китайские академики и военные практики тщательно наблюдают за

Третьей стратегией компенсации и и рассматривают как реорганизовать планы

китайской модернизации в соответствии с ТСК.

Третья стратегия компенсации (“第三个对消战略” or “第三次抵消战略”) регулярно появляется в китайских

публикациях, включая статьи в People’s Daily, а также СМИ, концентрирующие свое

внимание на обеспечении безопасности такие как People’s Liberation Army Daily.

Статья, написанная профессорами Air Force Engineering College and Command

Academy, Wang Peng (王鹏) Shao Dan (邵丹) появилась после речи министра Хейгела в 2014 году, отмечая

тот факт, что стратегия представляла расширение уже существующих элементов

текущей стратегии по отношению к Китаю. Ван и Шао также отметили, что такая

стратегия потребует широкой помощи внутри правительства США из-за ее бюджетных

требований, и учитывая с какой легкостью технологии распространяются, создать

задел (отрыв) будет довольно непростой задачей.

Е Цзяньцзюнь (叶建军), профессор академии международных отношений НОАК,

написал статью в Contemporary International Relations о концептуализации

«Инновационная оборонная инициатива» (“Defense Innovation Initiative”) как

часть мышления времен Холодной войны. Е в дальнейшем описал концепцию как

дестабилизирующую и разрушительную для позитивного развития международных

отношений.

Такое отношение не должно удивлять, так как Китай многими способами

пытается завершить его собственный переход к технологиям «Второй стратегии

компенсации», в том числе строя собственные мощности по информированию о

местоположении, группировка глобальной системы позиционирования (Beidou) и

самолеты-невидимки. Мощности Воздушных сил НОАК в большинстве своем представлен

старыми самолетами такими как третье поколение J-8. Новый дизайн, к примеру невидимый бомбардировщик J-20, только недавно достиг «нижнего

уровня первоначального производства», который рассматривается в качестве

важной, хотя и ранней вехи. Более того, важно отметить, что китайская стратегия

не полностью симметрична противодействию военным мощностям США.

Однако Китай уже проинвестировал в свои собственные высокотехнологичные

разработки следующего поколения - от квантовых компьютеров до лазерных систем,

с большей вероятностью не только ради увеличения скорости прогресса в

достижении полных мощностей технологий Второй стратегии компенсации, но и для

дальнейших инноваций. Китайское правительство смотрит на технологическую

конкуренцию как на абсолютно невозможную без большей интеграции гражданских и

военных технологий для достижения разумного задела.

Китайские гражданские и военные официальные лица главным образом

инвестируют в искуственный интеллект (AI; 人工智能), в некоторых случаях сотрудничают с

западными компаниями. В частности, в начале показаний Сноудена, Китай начал

производство своего собственного программного обеспечения и харда, который

рассматривается как сокращение главного потенциального источника уязвимостей.

В то время как этот первоначальный обзор показывает, что политические

деятели, отвечающие за китайскую оборону - имеют представление и реагируют на

Третью стратегию компенсации США, но все-таки требуется еще более тщательный

анализ. Кроме того, будет интересно оценить как военная стратегия Китая

эволюционировала и как она изменится.

.3

Гражданские органы по управлению кибербезопасностью

Большинство расползшегося аппарата по управлению гражданской

кибербезопасностью находится в ведомстве Государственного Совета. Министерство

индустриальных и информационных технологий содержит административные офисы

группы SNISCG, но влияние на осуществление политики в области кибербезопасности

утратило с 2008 года.

Подтверждением служит тот факт, что административный офис руководящей

группы по кибербезопасноти и информатизации располагается не в министерстве

промышленности и информационных технологий, а в Государственной канцелярии по

делам интернет-информации, которая несет ответственность за

цензуру в интернете. Более того, министр Государственной канцелярии по делам

интернет-информации (ГКДИ) - бывший генеральный директор новостного агентства

Синьхуа. Заместители директора ГКДИ включают заместителей министра

промышленности и информатизации КНР и министерства общественной безопасности.

Данные изменения в свое время подчеркивали важность информационного контроля, а

не только технической защиты сети в китайском понимании кибербезопасности. С

момента реорганизации ГКДИ также негласно называют Администрацией

кибербезопасности Китая. Министерство промышленности и информатизации КНР все

еще играет важность, но сейчас в более операционном, а не направляющем смысле.

Китайский национальный центр компьютерной безопасности (National Computer Network Emergency Response Technical Team/Coordination Center) несет

ответственность за аварийное реагирование на чрезвычайные ситуации заражения

общественных компьютеров и ежегодно публикует отчет статистики кибератак против

Китая. Источник статистики часто цитируется официальными лицами для

подчеркивания уязвимости Китая. Китайский национальный центр компьютерной

безопасности отвечает за управление доменами в интернете. Министерство

промышленности и информационных технологий также регулирует деятельность шести

провайдеров интернет услуг (ISP),

которые в свою очередь мониторят и фильтруют контент в их сетях согласно

руководству по цензуре, установленному Информационной канцелярией ГС и ГКДИ.

Отличительная характеристика китайской концепции кибербезопасности (信息安全) - придание огромного значения

интернет контенту даже в большей степени, чем технической безопасности сети (网络安全). То, что руководящая группа по

кибербезопасности и информатизации находится в ГКДИ (администрация

кибербезопасности) подчеркивает важность двойственности значения. Особенно в

сравнении с западным ограниченным пониманием кибербезопасности, подчеркивающим

лишь техническую угрозу функционированию компьютеров. Бывший председатель

руководящей группы по государственной информатизации описал информационную

безопасность как «абсолютную необходимость для гаранта стабильного и

безопасного применения ИТ», как «критически важный элемент системы национальной

безопасности», а также как «необходимую для социальной стабильности и

культурного и идеологического социалистического развития». Данный акцент

превратился в более сконцентрированные национальные усилия по выстраиванию

цензуры и инфраструктуры слежения (известной как Великий китайский файрвол), а

не координации технических стандартов и механизмов обеспечения их соблюдения. В

результате Китай имеет тенденцию прикладывать больше усилий на защиту против

«терроризма, сепаратизма, экстремизма», а не на защиту от экономических

преступлений и технической эксплуатации со стороны иностранных разведывательных

служб.

Министерство общественной безопасности (МОБ) несет ответственность за

расследование компьютерных преступлений через 11-e бюро и обеспечение

соблюдения режима многоуровневой общественной безопасности, инициированным

Документом 27. Третий НИИ МОБ проводит исследования в области информационной

безопасности посредством таких баз, как например Национальный исследовательский

центр по борьбе с компьютерными проникновениями и предотвращением вирусов.

Министерство государственной безопасности (МГБ) - служба китайской разведки за

иностранными подразделениями. МГБ обладает значительной технической

кибер-экспертизой, которую он использует через Центр критериев оценки

безопасности информационных технологий (China National Information Technology

Security Evaluation Center), чтобы проводить тестирования на предмет уязвимости

и оценивать надежность программного обеспечения.

Дополнительный регуляторный надзор возложен на министерство торговли,

которое контролирует экспорт и импорт технологий. Главная таможенная

администрация, которая управляет центром сертификации информационной

безопасности; Комиссия по надзору и управлению государственными активами, которая

контролирует государственные предприятия; Государственный комитет КНР по делам

развития и реформам и другие. Даже главная администрация спорта может нуждаться

в консультациях по чрезвычайным кибер-ситуациям, так как она отвечает за

индустрии видеоигр. Как и во многих других сферах осуществления политики в

Китае, управляющие власти раздроблены на множество бюрократических агентств,

каждый со своими собственными требованиями. Многие акторы пытаются играть все

большую роль в проведении политики и отдельных миссий, что надежда на

последовательные политические решения мала. Такая неэффективность

распространяется и на технологичные фирмы и пользователей.

Частные фирмы в Китае должны бороться с многочисленными стандартами

соответствия и требованиями сертификации, которые выборочно применяются. Это

создает для Китая возможность использовать политику безопасности для оправдания

технических торговых барьеров или преследования/нарушения прав иностранных

фирм. Постоянный вопрос для иностранных фирм в Китае, а также для торговых

министерств или отраслевых групп, занимающихся Китаем, заключается в том,

являются ли якобы меры безопасности в любом конкретном случае прикрытием

протекционистских мотивов. Американское информационно-технологическое

бюро/канцелярия (USITO), промышленный

защитник американских компьютерных и телекоммуникационных фирм в Китае, сделало

вывод о том, что китайская политика «систематически поддерживает продукты и

услуги китайских производителей по сравнению с компаниями с иностранными

инвестициями во многих отраслях и сферах, от разработки национальных стандартов

и оценки соответствия, до политики конкуренции и местного фаворитизма в

государственных закупках». Не удивительно, что Китай часто предъявляет одно и

то же обвинение против других стран, особенно после обвинений США и Австралии в

связях между китайской разведкой и Huawei, которые обе страны использовали для оправдания исключения китайского

телекоммуникационного гиганта из правительственных заявок.

После нескольких лет относительной запущенности, бюрократического тупика

и растущего числа международных споров о киберугрозах, китайские лидеры недавно

начали уделять внимание кибербезопасности. В июле 2012 года Госсовет

опубликовал обновленную версию Документа 27. Вновь подтверждая знакомые темы, такие

как необходимость улучшения шифрования, экспертизы и регулирования, также была

подчеркнута необходимость защиты критически важных систем управления

инфраструктурой и защиты конфиденциальности пользователей Интернета. Вероятно,

не случайно, в 2014 году международные СМИ сообщали об использовании США и

Израилем Stuxnet против Ирана, а также некоторых крупных инцидентах

компрометации китайских сайтов (упомянутых в главе Чжуге Цзянвэй, Гу Лиона,

Дуань Хайсиня и Тейлора Робертса). Новое мнение было откровенным в отношении

проблем, стоящих перед Китаем: «отставание от развитых стран в области развития

широкополосной информационной инфраструктуры увеличилось; невысокий уровень

сотрудничества между деловыми кругами и правительственным обменом информацией;

основные технологии контролируются другими; недостаточная координация общей

стратегии; слабая защита критически важной инфраструктуры; мобильный интернет и

другие технологии представляют собой серьезные проблемы». Важно признать, что

многие из этих проблем являются результатом запутанной системы принятия

политических решений по кибербезопасности в Китае, а не отсутствия ранее

разработанных рекомендаций.

По мнению ряда исследователей, кибербезопасность стала одной из главных

проблем китайского правительства и привлекает внимание ее самых

высокопоставленных руководителей. Тем не менее требуется координации в рамках

обширного и сложного аппарата для выработки политики, что является сложной

задачей. Национальная киберполитика в любой стране должна уравновешивать конкурирующие

цели национальной безопасности, правоохранительной деятельности и регулирования

промышленности в контексте международного рынка быстрых технологических

изменений. Попытка Китая защитить контент Интернета, одновременно стремясь

содействовать экономическому росту за счет Интернета, еще более затрудняет этот

трудный баланс. Внимание элит делает более вероятным сценарий, в котором

бюрократические трения в повседневном управлении политикой в области

кибербезопасности будут продолжаться, что усилит неэффективность китайских

средств защиты.

Вернемся к кибербезопасности Китая и, в более общем плане, к национальной

стратегии и политике, которые принимаются государствами для смягчения

киберугроз. Во главе Ли Юйсяо, директора Центра исследований и исследований в

области интернет-технологий Пекинского университета почтовых и

телекоммуникаций, и его соавтора Сюй Лу содержится китайская перспектива в

отношении вызовов в киберпространстве, стоящих перед страной, неадекватность

ответов Китая в области политики на сегодняшний день, и необходимость

международного сотрудничества для снижения растущих рисков. Хотя Китай добился

определенного прогресса в противостоянии растущей волны киберпреступности,

включив массовые вспышки «поиска человеческой плоти» или кибер-издевательства,

когда пользователи сети все вместе порочат жертву, Ли и Сюй утверждают, что

серьезные недостатки сохраняются. К числу проблем относятся отсутствие

постоянной ориентации на кибербезопасность со стороны правительства,

неадекватная правовая основа как для облегчения координации в области

безопасности, так и для защиты прав пользователей, несовершенного согласования

между быстроизменяющимися технологиями и медленной политикой и недостаточного

просвещения общественности о рисках киберпространства. Кроме того, Ли и Сюй

утверждают, поскольку киберпространство является международным, международное

сотрудничество необходимо для повышения его безопасности и надежности. В них

освещаются причины недоверия между Соединенными Штатами и Китаем в этой

области, ситуация только усугубляется непрерывным потоком сообщений СМИ о

систематическом шпионаже со стороны каждого правительства. Однако, как и многие

из китайских авторов, они по-прежнему оптимистично смотрят в будущее и

предлагают изучить возможные пути повышения взаимного доверия.

Учитывая известную жестокость китайского контроля над интернетом, на

Западе широко, но ошибочно полагают, что у Китая мало смысловой концепции

личной неприкосновенности или правовой защиты. Сюй Цзинхон показывает, что

Интернет в Китае действительно создает растущий спрос на право на

неприкосновенность частной жизни, и законодательная поддержка

конфиденциальности постепенно улучшается в ответ. (что в принципе доказывает

закон, который вступит в силу с 1 июня 2017 года) Сюй прослеживает эволюцию

концепции неприкосновенности частной жизни в китайском дискурсе от ссылки на

постыдную или смущающую личную информацию на более широкую концепцию

персональных данных, транзакций и мнений. Он описывает соответствующие законы и

исследует причины их возникновения и их эффективность на практике.

Конфиденциальность важна для надежной электронной коммерции и благосостояния

уязвимых пользователей, но она также напряжена правительственными императивами

для наблюдения за населением. Сюй приходит к выводу о том, что

институциональные основы китайского киберпространства по-прежнему имеют

возможность пойти на технологический прогресс.

2.

Контроль над интернетом в Китае

«Интернет - это орудие работы, а не средство времяпрепровождения», - этот

лозунг, широко распространенный в стране, четко отражает отношение властей к

новым средствам массовой коммуникации. В ноябре 2005 г. в Китае принята

Государственная стратегия развития информатизации на 2006-2020 гг. В ней были

сформулированы основные направления развития интернета.

В 2009 г. около 95% городов и поселков имели высокоскоростной доступ к

глобальной сети, а жители 92,5% китайских деревень - возможность подключиться к

интернету через телефонную линию. Под воздействием государства быстро

увеличивается число провайдеров интернет-услуг. Коммерческим провайдерам

официально было разрешено заниматься предоставлением интернет-услуг в 1995 г. В

настоящее время самыми крупными компаниями, предоставляющими услуги интернета,

являются China Telecom, China Mobile и China Unicom. Основная

инфраструктура китайского сегмента интернета состоит из девяти

интернет-провайдеров, в ведении которых находятся все физические каналы,

связывающие Китай с окружающим миром.

Китайский сегмент интернета состоит из нескольких специализированных сетей,

в которые входят:

Ø научно-исследовательская China Science and Technology Network (CSTNet,

http://www.cnc.ac.cn); данная сеть объединяет НИИ, государственные

научно-технические органы и некоторые академические учреждения;

Ø образовательная сеть China Education and Research Network (CERNET,

http://www.edu.cn), объединяющая образовательные учреждения Китая, включая

средние школы и университеты в крупных городах страны;

Ø коммерческие сети; наиболее крупные - China Net

(http://www.bta.net.cn), государственная сеть, которая охватывает более 50%

рынка интернет-услуг в стране и предоставляет интернет-сервис государственным

организациям21, а также Golden Bridge Network (GBNet, http://www.gb.co.cn).

Данная сегментация позволяет пользователям интернета в Китае

ориентироваться в зависимости от интересов и целей. Власти благодаря

специализации контролируют деятельность пользователей и отслеживают

противоправные действия.

Широкое распространение интернета в КНР не свидетельствует о том, что КПК

ослабила контроль над ним. Скорее прослеживается обратный тренд - борьба против

негативных последствий от информации лишь усиливается. На усиление сетевой

цензуры направлены значительные усилия. С момента регистрации пользователей

начинается слежение за его работой на местах. Если физическое лицо хочет стать

интернет-пользователем - ему необходимо пройти проверку в местном полицейском

отделении и предоставить справку установленного образца для провайдера.

Согласно некоторым исследователям, кадровые работники Министерства общественной

безопасности зачастую назначаются на высшие должности в крупных провайдерских

компаниях.

Когда китайские власти осознали, что уследить за всеми пользователями

сложно, они перераспределили функции контроля над сетью между операторами связи

и органами власти на местах. Главный орган, который контролирует Интернет в КНР

- Министерство промышленности и информатизации. В 2008 году его создали с целью

развития интернета в Китае, распространения беспроводной связи, производства

электронных и информационных товаров, индустрии программного обеспечения. На

данное министерство возложено обеспечение технического функционирования

интернета и информационных технологий.

За регулирование контента и электронную медиаиндустрию несет

ответственность Государственное управление по делам радиовещания,

кинематографии и телевидения. Управление ответственно за блокирование

интернет-провайдерами доступа к порнографическим ресурсам и сайтам с азартными

играми на централизованном уровне. Провайдеры интернета на собственные средства

устанавливают специальные фильтры, также в их обязанности входит блокировка

доступа к зарубежным ресурсам политического содержания, используя ключевые

слова «диссидент», «Тайвань», «Тибет» и др. Алгоритм заменяет их на точки,

сообщения удаляются. Многие западные СМИ, сайты большинства университетов США

попали в перечень ресурсов, подвергающихся цензуре. Важно понимать, что

нарушение данных правил может повлечь серьезное наказание: провайдер может

лишиться лицензии на предоставление услуг связи, частным лицам предусмотрена

смертная казнь за публикацию материалов, не угодных правительству.

Китайские законы и нормативные акты в отношении Интернета известны особой

жестокостью. В 1994 году Госсоветом КНР были выпущены Правила регулирования,

обеспечивающие безопасность компьютерных и информационных систем, - тем самым

Министерство государственной безопасности получило права и полномочия на

управление сетью. Правительство обладает правом нейтрализовать (практически)

любой неугодный ресурс. Ответственность предусматривается за публикацию

«материалов, вредящих репутации государства». Однако не существует никаких

способов определения, вреден ли материал или нет.

Согласно национальному законодательству, в КНР доступ к интернету

разделен на две ступени. На первой ступени пользователи имеют возможность выйти

в мировую сеть посредством магистральных узлов (backbone networks). Существует

несколько подобных ключевых узлов. Они подконтрольны центральным министерствам

или группам, обладающим мощной политической поддержкой власти. На китайский

интернет-трафик наложена система файрволов, которая ограничивает доступ к

проблемным, по мнению государства, внешним ресурсам. В Китае реализуется проект

Золотой щит - сложная система фильтрации содержимого интернета. Благодаря

проекту функционирует система серверов на интернет-канале между провайдерами и

международными сетями передачи информации, которая фильтрует информацию.

Файрволы применяются китайскими провайдерами для защиты от вирусов и хакеров, а

также для блокирования доступа к определенным сайтам.

Для обеспечения успешного построения коммунизма к гражданам не должна

попадать лишняя информация. Интернет в Китае рассматривается как средство,

способствующее эффективной работе, а не место для развлечения. Если на вебсайте

находится лишняя информация - он подвергается фильтрации, доступ к нему

приостанавливается. Под данную категорию «лишней» информации попадают не только

антикоммунистические сайты, но и многие мировые ресурсы, к примеру, Википедия.

Власти также проводят репрессивные меры по отношению к антиправительственным

акциям в интернете. В категорию государственных преступлений попадает и

пересылка секретных или реакционных материалов по IP-сетям. Наказания предусматривают и денежные штрафы, и

лишение права выхода в интернет.

В 2001 году начало работу Китайское общество пользователей интернета,

которое в действительности было создано для проведения в жизнь решений

правительства по контролю над глобальной сетью. К настоящему моменту общество

приняло ряд документов по регуляции деятельности интернет-пользователей.

Ø Конвенция об отраслевой самодисциплине в сфере интернета в

Китае

Ø Правила самодисциплины о запрете на распространение в

интернете развратной, порнографической и другой недолжной информации

Ø Конвенция о бойкотировании вредоносных программ

Ø Конвенция о самодисциплине в области обслуживания блогосферы

Ø Конвенция о самодисциплине в области борьбы с сетевыми

вирусами

Ø Манифест об отраслевой самодисциплине в области издательского

права в интернете

В 2005 году было запрещено анонимное общение, введена обязательная

регистрация сайтов, проведена серия облавов (?) на владельцев нелегальных

интернет-кафе. Тенденция к ужесточению продолжалась. В 2006 году было создано

специальное полицейское ведомство для контроля за интернетом.

Интернет-полицейские следят за содержанием сайтов, онлайн-форумами и

социальными сетями. Многие крупные китайские сайты требуют обязательной

регистрации - ввод настоящих личных данных, включая имя, адрес,

идентификационный номер - даже чтобы просто оставить сообщение или завести свой

блог. Достоверность данных проверяется через компьютерный банк данных, только

после этого регистрация считается пройденной.

В отношении корпораций и компаний действуют еще более жесткие правила.

Любая фирма, чтобы подключиться к интернету, должна пройти тщательную проверку

на протяжении нескольких месяцев. Действия всех корпоративных клиентов

фиксируются, нарушители несут наказание. На предприятиях ведется журнал, где

хранятся аргументы в пользу посещения каждого сомнительного вебсайта.

Существует практика внедрения публичной электронной почты - группе сотрудников

присваивается один адрес, переадресация писем производится через системного

оператора или дежурного администратора локальной сети.

Если юридическое лицо желает создать сайт, ему необходимо получить

лицензию, выдаваемую Министерством промышленности и информатизации. Уставный

капитал компании должен внушать доверие. С 2008 года, согласно новым правилам,

подавать заявки на получение лицензий на радиовещание или потоковую трансляцию

(видео) онлайн могут только компании, принадлежащие властям или контролируемые

государством. В 2009 г. вступил в силу закон о том, что для регистрации

доменных имен в зоне .cn необходимо подавать письменное заявление, в котором

помимо всех личных данных надо

указывать и номер лицензии предприятия на коммерческую деятельность.

Кибербезопасность стала ключевым приоритетом не только для НОАК, но и для

китайского правительства, которое сделало несколько важных шагов, чтобы

бороться с вызовами законодательных уязвимостей, несовершенных институтов и

неудовлетворительного уровня образования среди общественности.

Гражданские документы информационной безопасности:

До создания национального плана гражданской безопасности Китая, который

известен как Документ 27, несколько рабочих групп затронули связанные с этим

вопросы. Однако отсутствие координации и постоянной реструктуризации вызвало

большую неуверенность для всех игроков. Национальное внимание к информационным

технологиям началось в 1986 году с создания малой руководящей группы по

управлению государственной экономической информацией и было поддержано в 1999

году и 2001 году созданием руководящей группы по информатизации государства

(SILG). В 2003 году небольшая группа по координации государственной сети и координации

информационной безопасности (SNISCSG) была создана в качестве подгруппы в

рамках SILG под председательством нынешнего премьер-министра Ли Кэцяна. Цели

этих трех групп состояли в том, чтобы развить местные информационные технологии

и включить их в контекст национальной безопасности. Десятый пятилетний план

Китая 2001 года уделял приоритетное внимание развитию национальной

инфраструктуры информационной безопасности и поддержке крупных инвестиций в

государственные и частные ИТ-фирмы, которые должны были сосредоточиться на

защите от вредоносных программ и общей интернет-безопасности.

В начале 2000-х годов развитию ИКТ было уделено внимание как со стороны

президента Цзян Цзэминь и президента Ху Цзиньтао, который начал говорить о

национальной безопасности и экономической безопасности как о неделимой паре,

отсюда следует необходимость «скачка» над конкурентами, чтобы превратить

исторические недостатки Китая в сильные стороны посредством инновационного

развития. В 2003 году SNISCSG выпустил Документ 27, в котором были реализованы

основные направления политики в области кибербезопасности и национальные

стратегии, в том числе планы аварийного восстановления, управления инцидентами

и обеспечения безопасности электронного правительства.

Заключение руководящей группы по государственной информатизации от 2003

года (Документ 27) стало фундаментом всей национальной политики в области

кибербезопасности. Оно описывало ряд инициатив, включая схему многоуровневой

защиты для критически важной инфраструктуры, криптографию для достоверных

систем, мониторинговые системы для информационной безопасности, процессы

управления в аварийных ситуациях, поддержка исследований в области

безопасности, определения технических стандартов, расширенное профессиональное

обучение, гарантированное финансирование для проведения инициатив. Заключение

было сфокусировано главным образом на оборонительных мерах, в нем не

упоминалось о наступательных возможностях в киберпространстве, в основном как и

в документах национальной политики в киберпространстве в других странах.

После 2008 года активность SNISCG пошла на убыль. Фокус Государственного

Совета был временно смещен на проведение Олимпиады и глобальный финансовый

кризис. На протяжение следующего десятилетия финансирование по Документу 27

позволило агентствам расти и защищаться друг от друга или перспективных

новичков. Отрасль китайской информационной безопасности выросла с 3,4 млрд

юаней в 2003 году до 17,9 млрд в 2011 году. Национальные компании рынка

включают Хуавэй (защита роутеров и переключателей (switch)), Venustech (защита от проникновения и угроза систем менеджмента), Qiho 360

(антивирусное ПО), Leadsec (файрвол),

Westone (шифрование).

Однако стоит понимать, что прибыльность данных компаний не конвертируется

напрямую в мощную кибербезопасность Китая, однако, по мнению Совета/комиссии по

развитию и реформам и регулятора продовольственной безопасности. Это вылилось

по мнению одного аналитика китайской отрасли в «недостаток всеобщего

планирования», децентрализацию силы, принимающей политические решения,

недостаток адекватной коммуникации.

Первоначально засекреченной идеей Документа 27 была концепция «активной

защиты», разработки различных стратегий защиты критической инфраструктуры,

увеличения шифрования и динамического мониторинга, совершенствования редких

инноваций, а также было затронуто руководство по кибербезопасности, улучшения

его координации и финансирования. Документ 27 был полезен при разработке

необходимой политики, но увольнение SNISCSG в 2008 году привело к

дезорганизации гражданской кибербезопасности Китая, что привело к различным

отдельным, неприсоединившимся политическим инициативам различных органов.

Несмотря на то, что SNISCSG был восстановлен в 2009 году, открытых отчетов о

его заседаниях нет, а различным министерствам было поручено внедрить стратегии.

Однако успешность их имплементаций до конца не ясна.

Начиная с февраля 2006 года все события в сфере информационной

безопасности и связанные с ними политики могут так или иначе быть связаны с

15-летней великой стратегией Китая в отношении будущих инноваций. Госсовет

выпустил «Национальную программу развития науки и техники в средне- и

долгосрочной перспективе на 2006-2020 годы». Дитер Эрнст из Центра Восток-Запад

считает этот документ краеугольным камнем общей стратегии стандартизации Китая,

который состоит из различных правовых документов и политических инициатив. Он

также считает, что стратегия должна быть проанализирована в более широком

контексте - Китай стремится достичь уровня и качества жизни Запада, а не только

преследует технологические задачи, касающиеся киберпространства. Для достижения

этой цели вместо того, чтобы просто принимать действующие стандарты, китайское

правительство хочет стать ведущим актором, задающим международные стандарты

посредством инноваций. Соответственно, в документе перечислены цели Китая в

области технологических прорывных инноваций, также правительство признает

необходимость увеличения инвестиций в научные исследования и разработки.

Другие исследования предполагают, что этот план отражает решимость Китая

преодолевать внутренние, социальные и экологические проблемы посредством

технологических новшеств, продолжая при этом твердо придерживаться понимания,

что только правительство может стимулировать такие инновации, направляя и

поддерживая предприятия и бизнес-сектор, которые будут непосредственно

осуществлять стратегии. Возможно, самым важным аспектом для международного

сообщества является решимость Пекина ослаблять связи с иностранными

инновационными фирмами, для того чтобы заложить основу для независимой базы

знаний. Поэтому опасения по поводу возможного появления «техно-национализма»

также имеют место.

План призывает Китай не приобретать «основные технологии в ключевых

областях, которые влияют на жизненную основу национальной экономики и

национальной безопасности» из-за рубежа, включая интернет-технологии следующего

поколения, станки с цифровым управлением и системы наблюдения Земли с высоким

разрешением. Для достижения этой цели правительство увеличило расходы на

исследования и разработки, которые к 2020 году вырастут до 2,5% ВВП. Считается,

что Китай обойдет США к 2020 году. Оценочные данные по Китаю в 2016 году

остаются примерно на уровне 2% или 396,3 млрд. долл. США, в то время как

расходы США составляют 2,77% и 514 млрд. долл. США соответственно, при этом

остается существенный разрыв между странами. Несмотря на то, что цифры Китая

показывают почти двукратное увеличение с 213,4 долл. США в 2010 году, к ним

необходимо относится с некоторой долей скептицизма, поскольку большая часть

бюджета расходуется на развитие инфраструктуры, а не на научные исследования.

Тем не менее, у китайских исследователей и предприятий все больше появляется

стимулов и поддержки для развития интеллектуальной собственности, выполняя

желание правительства уменьшить зависимость от иностранных технологий. Несмотря