Информационные технологии в юридической деятельности

Контрольная работа

Информационные технологии

в юридической деятельности

1. Безопасность информации и её правовое

обеспечение. Понятия «компьютерное преступление» и «информационная

безопасность». Виды компьютерных преступлений. Способы и методы предупреждения

компьютерных преступлений

безопасность информационный

автоматизированный пропускной

«Безопасность информации» и «информационная безопасность» -

это базовые термины науки Теория защиты информации.

Теория защиты информации, наука сравнительно молодая. Свое

развитие она получила в связи с бурным развитием компьютерных технологий,

охвативших все сферы жизни и деятельности человека, и необходимостью сохранения

информационных ресурсов от различного рода посягательств. Как и любая другая

наука, она имеет свой специфический понятийный аппарат, который наиболее точно

способен охарактеризовать явления и процессы, системы и структуры, законы и

правила защиты информации.

Для краткого выражения каких-либо понятий и определений,

применяются термины. Сущность базовых терминов «безопасность информации»,

«информационная безопасность», а так же «защита информации» определяет, в

конечном итоге политику и деятельность в области защиты информации.

Информационная безопасность - состояние защищенности

информационных ресурсов (информационной среды) от внутренних и внешних угроз,

способных нанести ущерб интересам личности, общества, государства (национальным

интересам).

Безопасность информации - защищенность

информации от нежелательного (для соответствующих субъектов информационных

отношений) ее разглашения (нарушения конфиденциальности), искажения (нарушения

целостности), утраты или снижения степени доступности информации, а также

незаконного ее тиражирования.

Из определений понятий «Информационная безопасность» и «безопасность

информации» вытекает, что защита информации направлена на обеспечение

безопасности информации, или другими словами, безопасность информации

обеспечивается с помощью ее защиты.

Существенным аспектом в системе обеспечения безопасности

является правовой аспект.

Правовое обеспечение безопасности информации - это совокупность

законодательных актов, нормативно-правовых документов, положений, инструкций,

руководств, требования которых обязательны в системе защиты информации. Вопрос

о правовом обеспечении безопасности информации в настоящее время активно

прорабатывается как в практическом, так и в законотворческом плане.

Правовые основы защиты информации - это законодательный

орган защиты информации, в котором можно выделить до 4 уровней правового обеспечения

информационной безопасности информации и информационной безопасности

предприятия.

Первый уровень правовой основы защиты информации

Первый уровень правовой охраны и защиты информации состоит из

международных договоров о защите информации и государственной тайны, к которым

присоединилась и Российская Федерация с целью обеспечения надежной

информационной безопасности РФ. Кроме того, существует доктрина информационной

безопасности РФ, поддерживающая правовое обеспечение информационной

безопасности нашей страны.

Правовое обеспечение информационной безопасности РФ:

Международные конвенции об охране информационной

собственности, промышленной собственности и авторском праве защиты информации в

Интернете;

Конституция РФ (ст. 23 определяет право граждан на тайну

переписки, телефонных, телеграфных и иных сообщений);

Гражданский кодекс РФ (в ст. 139 устанавливается право на

возмещение убытков от утечки с помощью незаконных методов информации,

относящейся к служебной и коммерческой тайне);

Уголовный кодекс РФ (ст. 272 устанавливает ответственность за

неправомерный доступ к компьютерной информации, ст. 273 - за создание,

использование и распространение вредоносных программ для ЭВМ, ст. 274 - за

нарушение правил эксплуатации ЭВМ, систем и сетей);

Федеральный закон «Об информации, информатизации и защите

информации» от 20.02.95 №24-ФЗ (ст. 10 устанавливает разнесение информационных

ресурсов по категориям доступа: открытая информация, государственная тайна,

конфиденциальная информация, ст. 21 определяет порядок защиты информации);

Федеральный закон «О государственной тайне» от 21.07.93

№5485-1 (ст. 5 устанавливает перечень сведений, составляющих государственную

тайну; ст. 8 - степени секретности сведений и грифы секретности их носителей:

«особой важности», «совершенно секретно» и «секретно»; ст. 20 - органы по

защите государственной тайны, межведомственную комиссию по защите

государственной тайны для координации деятельности этих органов; ст. 28 -

порядок сертификации средств защиты информации, относящейся к государственной

тайне); Защита информации курсовая работа.

Федеральные законы «О лицензировании отдельных видов

деятельности» от 08.08.2001 №128-ФЗ, «О связи» от 16.02.95 №15-ФЗ, «Об

электронной цифровой подписи» от 10.01.02 №1-ФЗ, «Об авторском праве и смежных

правах» от 09.07.93 №5351-1, «О правовой охране программ для электронных

вычислительных машин и баз данных» от 23.09.92 №3523-1 (ст. 4 определяет

условие при знания авторского права - знак © с указанием правообладателя и года

первого выпуска продукта в свет; ст. 18 - защиту прав на программы для ЭВМ и

базы данных путем выплаты компенсации в размере от 5000 до 50 000 минимальных

размеров оплаты труда при нарушении этих прав с целью извлечения прибыли или

путем возмещения причиненных убытков, в сумму которых включаются полученные

нарушителем доходы).

Таким образом, правовое обеспечение информационной

безопасности весьма на высоком уровне, и многие компании могут рассчитывать на

полную экономическую информационную безопасность и правовую охрану информации,

и защиту, благодаря ФЗ о защите информации.

Второй уровень правовой защиты информации

На втором уровне правовой охраны информации и защиты (ФЗ о

защите информации) - это подзаконные акты: указы Президента РФ и постановления

Правительства, письма Высшего Арбитражного Суда и постановления пленумов ВС РФ.

Напр. Доктрина информационной безопасности за №Пр1895 от 9 сентября 2000 г.

Третий уровень правового обеспечения системы защиты

экономической информации

К данному уровню обеспечения правовой защиты информации

относятся ГОСТы безопасности информационных технологий и обеспечения

безопасности информационных систем.

Также на третьем уровне безопасности информационных

технологий присутствуют руководящие документы, нормы, методы информационной

безопасности и классификаторы, разрабатывающиеся государственными органами.

Четвертый уровень стандарта информационной безопасности

Четвертый уровень стандарта информационной безопасности

защиты конфиденциальной информации образуют локальные нормативные акты,

инструкции, положения и методы информационной безопасности и документация по

комплексной правовой защите информации рефераты по которым часто пишут

студенты, изучающие технологии защиты информации, компьютерную безопасность и

правовую защиту информации. Информационное право. Уч. пос. Ч. 1_Боер В.М.,

Павельева О.Г__ГУАП, 200

Важнейшим документом в сфере

информационной политики, который был принят в России и реализуется в настоящее

время, является Доктрина информационной безопасности.

Доктрина информационной безопасности

Российской Федерации является базовым концептуальным документом, который

определяет основные направления обеспечения одного из ключевых направлений

безопасности российского государства. Она была одобрена Советом Безопасности РФ

23 июня и утверждена президентом России В.В. Путиным 9 сентября 2000 г. В

доктрине отмечается, что современный этап развития общества характеризуется

возрастающей ролью информационной сферы, представляющей собой совокупность

информации, информационной инфраструктуры, субъектов, осуществляющих сбор, формирование,

распространение и использование информации, а также системы регулирования

возникающих при этом общественных отношений.

Доктрина информационной безопасности

служит основой:

для формирования государственной политики

в области обеспечения информационной безопасности Российской Федерации;

подготовки предложений по

совершенствованию правового, методического, научно-технического и

организационного обеспечения информационной безопасности Российской Федерации;

разработки целевых программ обеспечения

информационной

безопасности Российской Федерации.

Национальная безопасность Российской

Федерации существенным образом зависит от обеспечения информационной

безопасности, и в ходе технического прогресса эта зависимость будет возрастать,

учитывая, в частности, усиливающиеся угрозы со стороны криминальных

группировок, террористов, приверженцев любой экстремальной идеи и других

деструктивных общественных сил.

В этом документе закреплены четыре

составляющие национальных интересов Российской Федерации в информационной

сфере.

Первая составляющая включает в себя

соблюдение конституционных прав и свобод человека и гражданина области

получения информации и ее использования, обеспечение духовного обновления

России, сохранение и укрепление нравственных ценностей общества, традиций

патриотизма и гуманизма, культурного и научного потенциала страны.

Второй составляющей является

информационное обеспечение государственной политики Российской Федерации,

которое заключается в доведении до сведения российской и мировой общественности

достоверной и позитивной информации о государственной политике России, ее

официальной позиции по социально значимым вопросам российской и международной

жизни, с обеспечением доступа граждан к открытым государственным информационным

ресурсам.

Третьей составляющей в доктрине названо

развитие новых информационно-коммуникационных технологий, в том числе в области

индустрии средств информатизации, телекоммуникации и связи, а также обеспечение

потребностей внутреннего рынка ее продукцией и выход на мировой рынок.

Эта составляющая национальных интересов

Российской Федерации в информационной сфере включает в себя также обеспечение

накопления, сохранности и эффективного использования отечественных

информационных ресурсов. В современных условиях только на этой основе можно

решать проблемы создания наукоемких технологий, технологического перевооружения

промышленности, приумножения достижений отечественной науки и техники. Россия

должна занять достойное место среди мировых лидеров микроэлектронной и

компьютерной промышленности.

Еще одна составляющая национальных интересов Российской

Федерации в информационной сфере включает в себя защиту информационных ресурсов

от несанкционированного доступа, обеспечение безопасности информационных и

телекоммуникационных систем, как уже развернутых, так и создаваемых на

территории РФ. Среди мер, которые предлагается осуществить для реализации этой

задачи, называются такие, как повышение безопасности информационных систем,

включая сети связи; обеспечение защиты сведений, которые оставляют

государственную тайну; расширение международного сотрудничества Российской

Федерации в области развития и безопасного использования информационных

ресурсов, противодействия угрозе развязывания противоборства в информационной

сфере и т.д.

Под компьютерными преступлениями чаще всего понимаются

преступления, при совершении которых компьютерная техника, информация или

электронная обработка информации выступают в качестве предмета или средства

совершения преступления. Исходя из такого определения, компьютерным может

признаваться любое преступление - хищение, шпионаж, незаконное собирание

сведений, которые составляют коммерческую тайну, и т.д., если оно совершается с

использованием компьютера.

Классификация

компьютерных преступлений по кодификатору международной уголовной полиции

генерального секретариата Интерпола

В 1991 году данный кодификатор был

интегрирован в автоматизированную систему поиска и в настоящее время доступен

подразделениям Национальных центральных бюро Международной уголовной полиции

«Интерпол» более чем 120 стран мира.

Все коды, характеризующие компьютерные

преступления, имеют идентификатор, начинающийся с буквы Q. Для

характеристики преступления могут использоваться до пяти кодов, расположенных в

порядке убывания значимости совершенного.

QA - Несанкционированный

доступ и перехват

QAH - компьютерный абордаж

QAI - перехват

QA1 - кража времени

QAZ - прочие виды

несанкционированного доступа и перехвата

QD - Изменение

компьютерных данных

QDL - логическая бомба

QDT - троянский конь

QDV - компьютерный вирус

QDW - компьютерный червь

QDZ - прочие виды изменения

данных

QF - компьютерное

мошенничество (Computer fraud)

QFC - мошенничество с

банкоматами

QFF - компьютерная подделка

QFG - мошенничество с

игровыми автоматами

QFM - манипуляции с

программами ввода вывода

QFP - мошенничества с

платежными средствами

QFT - телефонное

мошенничество

QFZ - прочие компьютерные

мошенничества

QR - Незаконное

копирование («Пиратство»)

QRG - компьютерные игрыv QRS

- прочее программное обеспечение

QRT - топография полупроводниковых

изделий

QRZ - прочее незаконное

копирование

QS - Компьютерный саботаж

QSH - с аппаратным

обеспечением

QSS - с программным

обеспечением

QSZ - прочие виды саботажа

QZ - Прочие компьютерные

преступления

QZB - с использованием

компьютерных досок объявлений

QZE - хищение информации,

составляющей коммерческую тайну

QZS - передача информации

конфиденциального характера

QZZ - прочие компьютерные

преступления

Краткая

характеристика некоторых видов компьютерных преступлений по кодификатору

Интерпола

QA - Несанкционированный

доступ и перехват - «Компьютерный абордаж» (hacking - «хакинг»): доступ в

компьютер или сеть без права на то. Этот вид компьютерных преступлений обычно

используется преступниками для проникновения в чужие информационные сети.

QAI - Перехват

(interception): перехват при помощи технических средств, без права на то.

Перехват информации осуществляется либо прямо через внешние коммуникационные

каналы системы, либо путем непосредственного подключения к линиям периферийных

устройств. При этом объектами непосредственного подслушивания являются

кабельные и проводные системы, наземные микроволновые системы, системы

спутниковой связи, а также специальные системы правительственной связи.

К данному виду компьютерных преступлении

также относится электромагнитный перехват (electromagnetic pickup).

Современные технические средства позволяют получать информацию без

непосредственного подключения к компьютерной системе: ее перехват

осуществляется за счет излучения центрального процессора, дисплея, коммуникационных

каналов, принтера и т.д. Все это можно осуществлять, находясь на достаточном

удалении от объекта перехвата.

Для характеристики методов

несанкционированного доступа и перехвата информации используется следующая

специфическая терминология:

«Жучок» (bugging) - характеризует

установку микрофона в компьютере с целью перехвата разговоров обслуживающего

персонала;

«Откачивание данных» (data leakage)

- отражает возможность сбора информации, необходимой для получения основных

данных в частности о технологии ее прохождения в системе;

«Уборка мусора» (scavening) -

характеризует поиск данных, оставленных пользователем после работы на

компьютере. Этот способ имеет две разновидности - физическую и электронную.

В физическом варианте он может сводиться к осмотру мусорных корзин и сбору

брошенных в них распечаток, деловой переписки и прочих технологических отходов.

Электродный вариант требует исследования данных, оставленных в памяти ЭВМ;

«За дураком» (piggbacking) -

состоит в несанкционированном проникновении в пространственные (охраняемые

помещения) либо в электронные (программные) закрытые зоны;

«За хвост» (between the lines

entry) - заключается в несанкционированном негласном подключении к линии

электросвязи законного пользователя в момент его работы в сети ЭВМ. Когда

ничего не подозревающий пользователь заканчивает работу и отключает свою ЭВМ от

сети, негласно подключенный компьютер преступника продолжает работу в сети по

его идентификаторам (паролю доступа в сеть);

«Неспешный выбор» (browsing). В

этом случае несанкционированный доступ к базам данных и файлам законного

пользователя осуществляется путем нахождения слабых мест в защите систем ЭВМ.

Однажды обнаружив их, правонарушитель может спокойно читать и анализировать

содержащуюся в системе информацию, копировать ее, возвращаться к ней по мере

необходимости;

«Поиск бреши» (trapdoor entry) -

используются ошибки или неудачи в логике построения программы. Обнаруженные

бреши могут эксплуатироваться неоднократно;

«Маскарад» (masquerading). В этом

случае злоумышленник с использованием необходимых средств проникает в

компьютерную систему, выдавая себя за законного пользователя;

«Мистификация» (spoofing) -

используется при случайном подключении «чужой» системы. Правонарушитель,

формируя правдоподобные отклики, может поддерживать заблуждение ошибочно

подключившегося пользователя в течение какого-то промежутка времени и получать

некоторую полезную для него конфиденциальную информацию, например коды доступа

в сеть ЭВМ либо сведения, позволяющие идентифицировать пользователя.

QAT - Кража времени:

заключается в неоплате услуг доступа в систему или сеть ЭВМ.

QD - Изменение

компьютерных данных/QDT - Логическая бомба (logic bomb), троянский конь

(trojan horse): изменение компьютерных данных без права на то, путем внедрения

логической бомбы или троянского коня.

Логическая бомба - тайное встраивание в

программу для ЭВМ потерпевшего вредоносной программы для ЭВМ (программного

модуля), которая должна сработать лишь однажды при наступлении определенных

логических условий. При этом «бомба» автоматически ликвидируется при окончании

исполнения заданного преступником вредоносного алгоритма.

Троянский конь - заключается в тайном

введении в чужое программное обеспечение вредоносной программы для ЭВМ, которая

позволяют негласно осуществлять иные, не планировавшиеся разработчиком

программы функции. Эти средства совершения преступления используют для

негласного добывания конфиденциальных сведений, например, логина и пароля

доступа в сеть ЭВМ «Интернет

Троянская матрешка - автоматический

конструктор для создания вредоносных программ для ЭВМ по заданному преступником

алгоритму. Она камуфлируется под обычные программы для ЭВМ (новые версии

известных программ, обновления, демонстрационные версии программных продуктов и

т.д.). При попадании в программную среду компьютера потерпевшего автоматически

срабатывает алгоритм, по которому начинают создаваться модули, из которых

впоследствии будет создана вредоносная программа для ЭВМ. После их создания и

«привязки» к системному программному обеспечению первоначальная программа -

«мать» самоуничтожается. Одновременно с этим запускается алгоритм построения

собственно вредоносной программы. После ее создания, модули опять же

«привязывают» ее к системным программам и самоликвидируются. Такие циклы могут

повторяться многократно (количество «реинкарнаций» определяется преступником),

как матрешки, встроенные друг в друга.

QDV - Вирус (virus) -

вредоносная программа для ЭВМ, которая заведомо приводит к несанкционированному

уничтожению, блокированию, модификации либо копированию информации, нарушению

работы ЭВМ, их системы или сети без предварительного предупреждения

пользователя о характере действия программы и не запрашивающая его разрешения

на реализацию программой своего назначения.

QDW - Червь:

саморазмножающийся и самораспространяющийся вирус, который специально создан

для функционирования в сети ЭВМ. В отличие от обычного вируса,

распространяемого в виде отдельного файла данных, эта вредоносная программа для

ЭВМ хранит свои модули на нескольких компьютерах - рабочих станциях сети. При

уничтожении одного или нескольких модулей на соответствующем числе рабочих

станций, она автоматически воссоздает их после каждого подключения

«вылеченного» компьютера к сети - как разрезанный на части дождевой червяк

отращивает новые, недостающие участки тела. Червь, помимо своего оригинального

алгоритма, может являться «средством передвижения» (распространения) обычных

вирусов, троянских коней и матрешек, а также логических бомб.

QF - Компьютерное

мошенничество (COMPUTER FRAUD)

QFC - Компьютерные

мошенничества, связанные с хищением наличных денег из банкоматов.

QFF - Компьютерные подделки:

мошенничества и хищения из компьютерных систем путем создания поддельных

устройств (пластиковых карт, сотовых «двойников» и пр.).

QFG - Мошенничества и

хищения, связанные с игровыми автоматами.

QFM - Манипуляции с

программами ввода-вывода: мошенничества и хищения посредством неверного ввода

или вывода в компьютерные системы или из них путем манипуляции программами.

В этот вид компьютерных преступлений

включается метод Подмены данных кода (data diddling code change),

который обычно осуществляется при вводе-выводе данных. Это простейший и потому

очень часто применяемый способ. Для совершения своих преступных деяний

современный компьютерный преступник широко использует «нетрадиционные» методы.

Обычно компьютерное преступление начинается с искажения входных данных или

изъятия важных входных документов. Таким образом можно заставить ЭВМ оплачивать

несостоявшиеся услуги, переводить платежи и не имевшие место закупки,

формировать ложный курс на бирже и т.д.

QFP - Компьютерные

мошенничества и хищения, связанные с платежными средствами. К этому виду

относятся самые распространенные компьютерные преступления, связанные с

хищением денежных средств, которые составляют около 45% всех преступлений,

связанных с использованием ЭВМ.

QFT - Телефонное

мошенничество (фрикинг): доступ к телекоммуникационным услугам путем

посягательства на протоколы и процедуры компьютеров, обслуживающих системы

электросвязи.

QR - Незаконное

копирование («ПИРАТСТВО»)

QRG/QRS - Незаконное

копирование, распространение или опубликование компьютерных игр и другого

программного обеспечения, защищенного законом об авторском праве и смежных

правах (контрафактной продукции).

QRT - Незаконное копирование

топологии полупроводниковых изделий: копирование, без права на то, защищенной

законом топографии полупроводниковых изделий, коммерческая эксплуатация или

импорт с этой целью, без права на то, топографии или самого полупроводникового

изделия, произведенного с использованием данной топографии.

QS - Компьютерный саботаж

QSH - Саботаж с

использованием аппаратного обеспечения: ввод, изменение, стирание, подавление

компьютерных данных или программ; вмешательство в работу компьютерных систем с

намерением помешать функционированию компьютерной или телекоммуникационной

системы.

QSS - Компьютерный саботаж с

программным обеспечением: стирание, повреждение, ухудшение или подавление

компьютерных данных или программ без права на то.

QZ

- Прочие компьютерные преступления

QZB - Использование

электронных досок объявлений (BBS) для хранения, обмена и распространения

материалов, имеющих отношение к преступной деятельности;

QZE - Хищение информации,

составляющей коммерческую тайну: приобретение незаконными средствами или

передача информации, представляющей коммерческую тайну без права на то или

другого законного обоснования, с намерением причинить экономический ущерб или

получить незаконные экономические преимущества;

QZS - Использование

компьютерных систем или сетей для хранения, обмена, распространения или

перемещения информации конфиденциального характер

Способы и методы

предупреждения компьютерных преступлений

К техническим мерам можно отнести защиту от

несанкционированного доступа к компьютерной системе, резервирование важных

компьютерных систем, принятие конструкционных мер защиты от хищений и диверсий,

обеспечение резервным электропитанием, разработку и реализацию специальных

программных и аппаратных комплексов безопасности и многое другое.

К организационным мерам относятся охрана

компьютерных систем, подбор персонала, исключение случаев ведения особо важных

работ только одним человеком, наличие плана восстановления работоспособности

центра после выхода его из строя, организацию обслуживания вычислительного

центра посторонней организацией или лицами, незаинтересованными в сокрытии

фактов нарушения работы центра, универсальность средств защиты от всех

пользователей (включая высшее руководство), возложение ответственности на лиц,

которые должны обеспечить безопасность центра, выбор места расположения центра

и т.п. В мире и нашей стране техническим и организационным вопросам посвящено

большое количество научных исследований и технических изысканий.

К правовым мерам следует отнести

разработку норм, устанавливающих ответственность за компьютерные преступления,

защиту авторских прав программистов, совершенствование уголовного и

гражданского законодательства, а также судопроизводства. К правовым мерам

относятся также вопросы общественного контроля за разработчиками компьютерных

систем и принятие соответствующих международных. Только в последние годы

появились работы по проблемам правовой борьбы с компьютерной преступностью, (в

частности, это работы Ю. Батурина, М. Карелиной, В. Вехова) и совсем недавно

отечественное законодательство встало на путь борьбы с компьютерной

преступностью. И поэтому, представляется весьма важным расширить правовую и

законодательную информированность специалистов и должностных лиц,

заинтересованных в борьбе с компьютерными преступлениями.

2. Рассмотреть биометрическую автоматизированную

информационно-поисковую систему для контрольно-пропускных пунктов

Биометрическая информационно-поисковая система

для контрольно-пропускных пунктов «Граница»

Описание

Система «Граница» - это система оперативного выявления лиц,

представляющих определенный интерес со стороны правоохранительных органов, в

момент их прохождения через пограничные контрольно-пропускные пункты, а также

выявления случаев использования поддельных паспортов и виз лицами, въезжающими

и выезжающими из страны.

Система «Граница» также несет функцию автоматической

регистрации документов и физических лиц, прошедших через пограничный

контрольно-пропускной пункт в целях дальнейшего использования этой информации другими

системами для учета и контроля миграционных потоков.

Предназначение

Система «Граница» предназначена для идентификации по

изображению лица всех граждан, проходящих паспортные проверки на пограничных

контрольно-пропускных пунктах и предназначена для пресечения проникновения

разыскиваемых лиц на территорию страны, а также въезда / выезда в/из страны

граждан, которым в силу различных обстоятельств это запрещено.

При контрольном досмотре в процессе посадки пассажиров на

транспортное средство пограничными службами осуществляется:

1. Сканирование паспорта или удостоверения личности либо

получение изображения лица посредством видео / фотокамеры.

2. Передача фото и реквизитных данных на центральный

сервер для идентификации по базе данных разыскиваемых лиц и лиц, которым

запрещен въезд в страну.

. Заполнение всех необходимых документов,

предусмотренных порядком прохождения пограничного досмотра.

. Получение результата идентификации.

. Осуществление определенных мер согласно результату

идентификации:

продолжение процесса прохождения паспортного контроля;

оповещение службы безопасности и органов внутренних дел о

присутствии подозреваемого лица.

Интеграция системы «Граница» с системами «Консул» и «Мигрант»

и формирование специальной базы данных путешествующих граждан позволит

осуществлять дальнейший контроль за их перемещением и своевременным

возвращением.

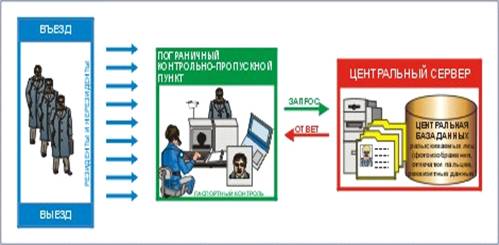

Схема работы

Функциональные возможности

- Идентификация по фотоизображению лица, полученного с фото

или видео камеры, а также по фотографии из паспорта или удостоверения личности

путем проверки по базам данных правоохранительных органов.

Идентификация по регистрационным данным паспорта путем

проверки по базам данных правоохранительных органов.

Сравнение фотографии из паспорта с <живым> изображением

лица его владельца.

Контроль подлинности паспортов, виз, сопровождающих

документов, соответствия элементов защиты.

Уменьшение субъективной ошибки (<человеческий фактор>),

т.к. основную работу производит система, которая не устает и не ошибается.

Уменьшение нагрузки на персонал контрольно-пропускных

пунктов.

Получение разнообразных статистических отчетов,

представляющих интерес для государственных структур.

Технические характеристики

|

N

|

Размер базы

данных

|

Вероятность

идентификации, %

|

Время поиска,

секунды

|

|

1

|

10 000

изображений

|

99,9

|

0,16

|

|

2

|

100 000

изображений

|

99,2

|

0,28

|

|

3

|

1 000 000

изображений

|

1,1

|

|

4

|

10 000 000

изображений

|

87,4

|

7,08

|

3. Рассмотреть справочно-правовую систему

«Гарант»

Компьютерная справочно-правовая система - это программный

комплекс, включающий в себя массив правовой информации и инструменты для работы

с ним. Эти инструменты могут позволять производить поиск документов,

формировать подборки документов, выводить документы или их фрагменты на печать.

Преимущества компьютерных СПС очевидны. Это и доступность информации, и

удобство работы с нею. Проблема же, присущая таким системам, - недостаточная

оперативность - может быть решена с помощью глобальной сети Интернет.

Гарант - справочно-правовая система по законодательству

Российской Федерации, разрабатываемая ООО «НПП «ГАРАНТ-СЕРВИС-УНИВЕРСИТЕТ»,

первая массовая коммерческая справочно-правовая система в России (выпускается с

1990 года). Распространяется через дилерскую сеть из более чем 250 компаний в

России и СНГ.

Основное меню системы «Гарант» предназначено для выбора

одного из основных действий с информационной базой. Это работа с

классификаторами информации, поиск документов, обновление базы. Основное меню

имеет различные виды - для Юриста, Эксперта, Руководителя, Менеджера,

Бухгалтера, каждый из которых может быть выбран пользователем. Эти виды

различаются набором разделов в информационном блоке правовой информации.

Основное меню содержит четыре блока:

блок правовой информации.

В этом блоке содержится полный набор правовой информации. В

разделе Документы» этого блока содержатся все документы, хранящиеся в

используе-мой информационной базе.

Блок экономической информации.

Этот блок содержит информацию, интересную прежде всего

экономисту и бухгалтеру.

В этот блок включены «Налоговый календарь», информирующий о

сроках платежей, информация о количестве рабочих дней в отчетном периоде и т.п.

Блок поиска.

Блок содержит различные средства поиска документов в

информационной базе.

Блок обновления.

В этом блоке пользователь может получить статистическую

информацию об используемой информационной базе и при необходимости обновить

базу.

Поиск документов

Пользователь имеет возможность выбрать между несколькими

видами поиска, представленными в системе, в зависимости от информации об

искомом доку-менте.

В системе «Гарант» предоставлено четыре вида поиска:

поиск по реквизитам - поиск с указанием реквизитов документа;

поиск по ситуации - поиск с использованием ключевых слов,

описывающих ситуацию, в которой необходим документ;

поиск по классификаторам - используется для подборки

документов по опре-деленной тематике;

поиск по источнику опубликования - позволяет искать документы

с звест-ным источником публикации.

Рассмотрим подробнее каждый из этих видов поиска.

Поиск по реквизитам

Такой поиск обычно используется, если нам заранее известны

такие реквизиты документа, как вид, номер, дата принятия, орган, принявший

документ, фраг-мент текста документа и т.п. Условия для поиска можно объединять

логичес-кими операторами. Для последующего быстрого использования сложного

запроса он может быть сохранен.

Поиск по ситуации

Если реквизиты документа неизвестны, возможен поиск по

ситуации. Для поиска по ситуации используется словарь, составленный из ключевых

(наиболее значимых) слов, содержащихся в документах информационной базы. Для

последовательной конкретизации запроса словарь разделен на два уровня -

основной и подробный, которые представлены в виде дерева.

Процесс формирования запроса при поиске по ситуации

заключается в выборе ключевого слова или слов (в запросе они будут соединены

логическим опера-тором «ИЛИ»).

В текущей версии системы возможно сохранить результаты только

последнего поиска по ситуации, которые, к тому же, теряются при закрытии

программы.

Поиск по классификаторам

Поиск по классификаторам позволяет создавать подборки

документов по определенной тематике.

Для этого в системе существует пять классификаторов: общий, в

котором представлены все документы информационной базы, и специализированные:

судебная и арбитражная практика;

международные договоры;

разъяснения и комментарии;

проекты законов.

Для поиска документов, соответствующих определенной тематике,

можно ис-пользовать поиск по реквизитам.

Поиск по источнику опубликования

Такой поиск позволяет искать документы с известным источником

опубликования и является аналогом электронного каталога содержания печатных

изданий, публиковавших документы, содержащиеся в информационной базе.

Списки документов и использование папок

В результате поиска любого представленного в системе вида

формируется список документов, соответствующих запросу. Этот список содержит

основные реквизиты документа и может быть по ним отсортирован. Списки,

полученные в результате поиска, можно сохранить в папке для последующего

обращения к ним. В системе «Гарант» реализована многоуровневая система папок, к

которым, к тому же, можно применять операции объединения и пересечения. Папки,

сформированные пользователем, сохраняются после закрытия программы.

Литература

1.

Бусленко Н.И. Политико-правовые основы обеспечения информационной безопасности

Российской Федерации в условиях демократических реформ: Дисс. … д-ра полит.

наук / Н.И. Бусленко. - Ростов на Дону, 2003. - 324 с.

.

Кулаков В.Г. Региональная система информационной безопасности: угрозы,

управление, обеспечение: Автореф. дисс. … д-ра техн. наук / В.Г. Кулаков. -

Воронеж, 2005. - 302 с.

.

Парошин А.А. Нормативно-правовые аспекты аспекты защиты информации / А.А.

Парошин. - Владивосток: ДВФУ 2008. - 116 с.

.

Информационные ресурсы.