Защита от вирусного ПО

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ

ОБРАЗОВАТЕЛЬНОЕ БЮДЖЕТНОЕ УЧРЕЖДЕНИЕ ВЫСШЕГО ПРОФЕССИОНАЛЬНОГО ОБРАЗОВАНИЯ

ФИНАНСОВЫЙ УНИВЕРСИТЕТ

ПРИ ПРАВИТЕЛЬСТВЕ РОССИЙСКОЙ

ФЕДЕРАЦИИ

Новороссийский филиал

Кафедра «Математика и информатика»

ИНФОРМАЦИОННАЯ

БЕЗОПАСНОСТЬ

КОНТРОЛЬНАЯ РАБОТА

Выполнил: Бригас И. М.

Курс 2-БЭ

Группа № 2б-эф101

Личное дело № 100/17.13010

Преподаватель: к.э.н. Тимшина Д. В.

Новороссийск 2015

Содержание

Введение

1. Теоретическая часть

.1Задание 1: Комплексный подход к задаче защиты от вирусов и

вредоносных программ в компьютерной системе

Заключение

. Практическая часть

.1 Условие задания

.2 Алгоритм решения

2.2.1 Зашифрование текста

.2.2 Расшифрование текста

Список использованной литературы

Приложения

Введение

компьютерный информационный безопасность виженер

Целью данной контрольной работы является углубленное изучение вопросов,

касающихся теоретических основ информационной безопасности, классификации угроз

информационной безопасности, стандартов и современных технологий обеспечения информационной

безопасности, а также приобретение навыков в шифровании исходной информации и

работы в среде систем обеспечения информационной безопасности.

Задача данной работы наиболее полно раскрыть вопрос теоретического

задания и успешно решить задание практической части.

На сегодняшний день компьютерные вирусы остаются одной из наиболее

опасных угроз безопасности информационных систем (ИС).

Необходимо также отметить, что, по данным исследований Института

компьютерной безопасности и Федерального бюро расследований США,. более 78%

организаций подвергаются вирусным атакам . При этом в 97% этих организаций были

установлены межсетевые экраны, а 96% компаний использовали антивирусные

средства. Это говорит о том, что существующие подходы к защите от вредоносного

ПО не позволяют в полной мере решить задачу обеспечения антивирусной

безопасности. Однако прежде чем говорить о недостатках традиционных методов

защиты, рассмотрим основные виды вирусных угроз, которые могут представлять

опасность для ИС организаций.

Теоретическая часть

.1 Задание 1: Комплексный подход к задаче защиты от вирусов и вредоносных

программ в компьютерной системе

Угрозу антивирусной безопасности создают различные типы вредоносного ПО,

способного нанести определенный вред ИС или ее пользователям. Вредоносное ПО -

это компьютерные вирусы и программы типа "троянский конь",

"рекламное ПО" (adware), "шпионское ПО" (spyware).

Вирусы - это специально созданный программный код, способный

самостоятельно распространяться в компьютерной среде. Сегодня можно выделить

следующие типы компьютерных вирусов: файловые и загрузочные вирусы, сетевые

черви, бестелесные вирусы, а также комбинированные типы. Все они различаются

типом носителя и методом распространения в ИС.

Программы типа "троянский конь" (trojan horses) также относятся

к вредоносному программному коду, однако, в отличие от вирусов, не способны

самостоятельно распространяться в ИС. Программы данного типа маскируются под

штатное или какое-то другое ПО и позволяют нарушителю получить удаленный несанкционированный

доступ к тем узлам, на которых они установлены.

Вредоносное ПО типа spyware предназначено для сбора определенной

информации о работе пользователя. Примерами таких данных могут служить список

Web-сайтов, посещаемых пользователем, перечень программ, установленных на

рабочей станции пользователя, содержимое сообщений электронной почты и т. д.

Собранная информация перенаправляется программами spyware на заранее

определенные адреса в Интернете. Вредоносное ПО данного типа может стать

каналом утечки конфиденциальной информации из ИС.

Основная функциональная задача вредоносных программ класса adware

заключается в отображении рекламной информации на рабочих станциях

пользователей (как правило, они выводят на экран пользователя рекламные

баннеры). В большинстве случаев эти программы распространяются вместе с другим

ПО, которое устанавливается на узлы ИС. Хотя программы adware и не представляют

непосредственной угрозы для конфиденциальности или целостности информационных

ресурсов ИС, их работа может приводить к нарушению доступности вследствие

несанкционированного использования вычислительных ресурсов рабочих станций.

Жизненный цикл вирусных угроз, как правило, состоит из четырех этапов

(рис. 1).

Рисунок 1. Жизненный цикл вирусных угроз

Основное условие первого этапа жизненного цикла вирусной угрозы в

ИС - наличие уязвимости, на основе которой могут быть проведены вирусные атаки.

Уязвимости бывают связаны с недостатками организационно-правового либо

программно-аппаратного обеспечения ИС. Первый тип уязвимостей вызван

отсутствием определенных нормативных документов, в которых определяются

требования к антивирусной безопасности ИС, а также пути их реализации. Так, в

организации может отсутствовать политика информационной безопасности,

учитывающая требования к антивирусной защите. Примеры уязвимостей

программно-аппаратного обеспечения - это ошибки в ПО, отсутствие средств

защиты, неправильная конфигурация программного окружения, наличие нестойких к

подбору паролей и т. д.

Уязвимости могут возникать как на технологическом, так и на

эксплуатационном этапе жизненного цикла ИС. Технологические уязвимости

проявляются на стадиях проектирования, разработки и развертывания ИС.

Эксплуатационные уязвимости связаны с неправильной настройкой

программно-аппаратного обеспечения, установленного в ИС.

Второй этап жизненного цикла вирусной угрозы - использование

вирусом имеющейся технологической или эксплуатационной уязвимости для

инфицирования ресурсов ИС. На данном этапе вирус заражает один из хостов,

входящих в состав ИС. В зависимости от типа уязвимости применяются различные

методы для их использования.

На третьем этапе жизненного цикла вирус выполняет те действия, для

которых он был предназначен. Так, вирус может установить на инфицированный

компьютер программу типа "троянский конь", исказить информацию,

хранящуюся на хосте, или собрать конфиденциальную информацию и передать ее на

определенный адрес в Интернете. В ряде случаев вирусы также используются для

нарушения работоспособности атакованной ИС.

На четвертом этапе жизненного цикла происходит дальнейшее

распространение вирусов в ИС посредством инфицирования других компьютеров,

расположенных в одной локальной сети с зараженным хостом. В большинстве случаев

распространение вирусов происходит на основе тех же уязвимостей, которые

использовались для первичного инфицирования.

Недостатки существующих подходов:

Сегодня популярен миф о том, что для эффективной защиты ИС от

вредоносного ПО достаточно установить антивирусные продукты на всех

корпоративных рабочих станциях и серверах, что автоматически обеспечит нужный

уровень безопасности. К сожалению, практика показывает, что такой подход не

решает в полной мере задачу защиты от вредоносного кода. Обусловлено это

следующими основными причинами. Во-первых, в подавляющем большинстве

антивирусные средства базируются на сигнатурных методах выявления вредоносного

ПО, соответственно не могут обнаруживать новые виды вирусов, сигнатуры которых

отсутствуют в их базах данных. Во-вторых, антивирусные средства защиты не

позволяют выявлять и устранять уязвимости, на основе которых компьютерные

вирусы проникают в ИС предприятий, и не обладают функциональными возможностями

для ликвидации последствий вирусных атак. Наконец, в ряде случаев в

организациях отсутствуют нормативно-методические документы, регламентирующие

порядок работы с антивирусными средствами защиты. Это может приводить к

нарушениям правил эксплуатации, а именно: к несвоевременному обновлению

сигнатурных баз, отключению компонентов антивирусов, запуску программ с

непроверенных информационных носителей и т. д.

Другой распространенный подход к защите от вредоносного кода -

использование в ИС антивирусных средств защиты только от одного производителя,

которые устанавливаются на серверы, рабочие станции и сетевые шлюзы. Недостаток

такого метода - высокий уровень зависимости от продукции данного производителя.

Это означает, что если по какой-то причине будет нарушена работоспособность

антивирусного ядра или вендор не сможет своевременно обновить свою базу данных,

то под угрозой вирусной эпидемии окажется вся инфраструктура компании.

Актуальность данной проблемы обусловлена тем, что антивирусные лаборатории

по-разному реагируют на появляющиеся компьютерные вирусы. Иллюстрирует это рис.

2, где приведено время реакции различных компаний-производителей на вирус

Sober.P. Можно видеть, что разница во времени реакции достигала 8 ч, в течение

которых ИС могла быть успешно атакована злоумышленниками. Необходимо

подчеркнуть также, что производитель, сегодня первым отреагировавший на

появление вируса класса "А", завтра может оказаться последним, кто

выпустит сигнатуру для вируса типа "Б".

Рис. 2. Время реакции различных производителей на компьютерный вирус

Sober.P (по данным #"862813.files/image002.jpg">

Избежать перечисленных выше недостатков помогает комплексный подход к

защите от вирусных угроз.

Комплексный подход к защите от вредоносного кода предусматривает

согласованное применение правовых, организационных и программно-технических

мер, перекрывающих в совокупности все основные каналы реализации вирусных

угроз. В соответствии с этим подходом в организации должен быть реализован

следующий комплекс мер:

· выявление и устранение уязвимостей, на основе которых

реализуются вирусные угрозы, что позволит исключить причины возникновения

вирусных атак;

· своевременное обнаружение и блокирование вирусных атак;

· выявление и ликвидация последствий вирусных угроз. Данный

класс мер защиты направлен на минимизацию нанесенного ущерба.

Важно понимать, что эффективная реализация вышеперечисленных мер на

предприятии возможна только при наличии нормативно-методического,

технологического и кадрового обеспечения антивирусной безопасности.

Нормативно-методическое обеспечение антивирусной безопасности

предполагает создание сбалансированной правовой базы в области защиты от

вирусных угроз. Для этого в компании должен быть разработан комплекс внутренних

нормативных документов и процедур, обеспечивающих процесс эксплуатации системы

антивирусной безопасности. Состав таких документов во многом зависит от

размеров самой организации, уровня сложности ИС, количества объектов защиты и

т. д. Так, для крупных организаций основополагающим нормативным документом в

области защиты от вредоносного кода должна быть концепция или политика

антивирусной безопасности. Для небольших компаний достаточно разработать

соответствующие инструкции и регламенты работы пользователей, а также включить

требования к обеспечению антивирусной защиты в состав политики информационной безопасности

организации.

В рамках кадрового обеспечения антивирусной безопасности в компании

следует организовать обучение сотрудников противодействию вирусным угрозам.

Программа обучения должна быть направлена на минимизацию рисков, связанных с

ошибочными действиями пользователей. В качестве примеров таких действий назовем

запуск приложений с непроверенных внешних носителей, использование нестойких к

подбору паролей доступа, закачка объектов ActiveX с недоверенных сайтов и т. д.

В процессе обучения необходимо рассмотреть как теоретические, так и

практические аспекты антивирусной защиты. Программа обучения может составляться

в зависимости от должностных обязанностей сотрудника, а также от того, к каким

информационным ресурсам он имеет доступ.

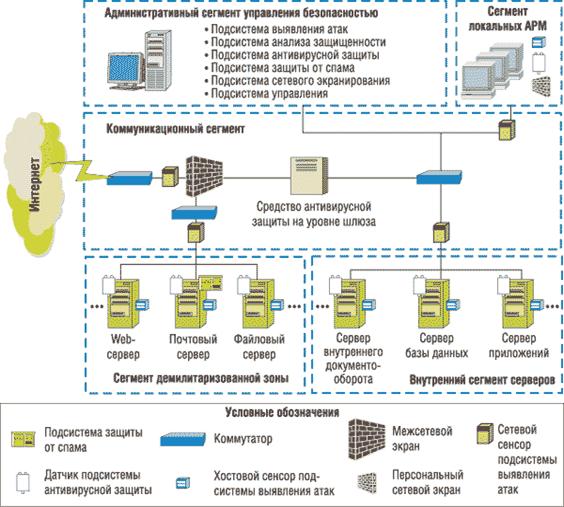

Рисунок 3. Общая схема размещения в ИС подсистем защиты, входящих в

состав комплексной системы антивирусной безопасности.

Технологическое

обеспечение должно быть направлено на создание комплексной системы антивирусной

защиты (КСАЗ), в которую дополнительно следует включить такие подсистемы, как

защита от спама, обнаружение и предотвращение атак, выявление уязвимостей,

сетевое экранирование и подсистема управления (Рис. 3).

Подсистема

выявления компьютерных вирусов - это базовый элемент КСАЗ; она предназначена

для обнаружения различных типов вирусов на уровне рабочих станций

пользователей, серверов, а также сетевых шлюзов. Для обнаружения вирусов

подсистема использует как сигнатурные, так и эвристические методы анализа. В

случае обнаружения вируса она должна обеспечивать оповещение пользователя и

администратора безопасности, а также удаление выявленных вирусов из

инфицированных файлов.

Для

эффективной защиты от вирусов лучше, чтобы подсистема базировалась на

антивирусных ядрах различных производителей. Это существенно повысит

вероятность обнаружения вируса за счет того, что каждый файл или почтовое

сообщение будет проверяться различными ядрами. Еще одно преимущество

использования многоядерных антивирусов - более высокая надежность работы КСАЗ:

если в одном из сканирующих ядер КСАЗ произойдет сбой, его всегда можно

заменить другим активным антивирусным ядром.

Пример

программного продукта, который можно использовать для реализации КСАЗ, -

система Antigen компании Microsoft (http://www.antigen.ru), предназначенная для

антивирусной защиты серверов Exchange, SharePoint, SMTP-шлюзов и другого

прикладного ПО. Данный продукт может включать в себя до восьми антивирусных

ядер различных производителей.

Подсистема

сетевого экранирования предназначена для защиты рабочих станций пользователей

от сетевых вирусных атак посредством фильтрации потенциально опасных пакетов

данных. Подсистема должна обеспечивать фильтрацию на канальном, сетевом,

транспортном и прикладном уровнях стека TCP/IP. Как правило, данная подсистема

реализуется на основе межсетевых и персональных сетевых экранов. При этом

межсетевой экран устанавливается в точке подключения ИС к Интернету, а

персональные экраны размещаются на рабочих станциях пользователей.

Подсистема

выявления и предотвращения атак предназначена для обнаружения

несанкционированной вирусной активности посредством анализа пакетов данных,

циркулирующих в ИС, а также событий, регистрируемых на серверах и рабочих

станциях. Подсистема дополняет функции межсетевых и персональных экранов за

счет возможности более детального контекстного анализа содержимого передаваемых

пакетов данных. В нее входят следующие компоненты: сетевые и хостовые сенсоры,

модуль выявления атак, модуль реагирования на них и модуль хранения данных.

Сетевые

и хостовые сенсоры предназначены для сбора необходимой информации о

функционировании ИС. Сетевые сенсоры реализуются в виде отдельных

программно-аппаратных блоков и собирают информацию обо всех пакетах данных,

передаваемых в рамках того сетевого сегмента, где установлен сенсор. Сенсоры

этого типа устанавливаются во всех ключевых сегментах ИС, где расположены

защищаемые узлы системы. Хостовые сенсоры устанавливаются на рабочие станции и

серверы и собирают информацию обо всех событиях, происходящих на этих узлах

системы. Они могут собирать информацию не только о пакетах данных, но и о

других операциях, которые выполняются приложениями, запущенными на узле ИС.

Модуль

выявления атак обрабатывает данные, собранные сенсорами, с целью обнаружения

информационных атак. Он должен реализовывать сигнатурные и поведенческие методы

анализа информации.

Модуль

реагирования на обнаруженные атаки должен предусматривать варианты как

пассивного, так и активного реагирования. Пассивное реагирование предполагает

оповещение администратора о выявленной атаке, активное - блокирование попытки

реализации атаки.

В

модуле хранения данных содержится вся конфигурационная информация, а также

результаты работы подсистемы.

Подсистема

выявления уязвимостей должна обеспечивать обнаружение технологических и

эксплуатационных уязвимостей ИС посредством проведения сетевого сканирования. В

качестве объектов сканирования могут выступать рабочие станции пользователей,

серверы, коммуникационное оборудование. Для сканирования могут применяться как

пассивные, так и активные методы сбора информации. По результатам работы

подсистема должна выдавать детальный отчет, содержащий информацию об

обнаруженных уязвимостях и рекомендации по их устранению.

Подсистема

защиты от спама направлена на блокирование почтовых сообщений рекламного

характера. Для этого подсистема должна поддерживать работу со списками RBL

(Real-Time Black Lists), а также реализовать собственные сигнатурные или

поведенческие методы выявления спама. Подсистема устанавливается таким образом,

чтобы все почтовые сообщения, поступающие из Интернета, вначале проходили через

ее контекстный фильтр, а затем попадали на корпоративный почтовый сервер.

Подсистема

управления антивирусной безопасностью выполняет следующие функции:

· удаленную установку и деинсталляцию антивирусных средств на

серверах и рабочих станциях;

· удаленное управление параметрами работы подсистем защиты,

входящих в состав КСАЗ;

· централизованный сбор и анализ информации, поступающей от

других подсистем. Это позволяет автоматизировать процесс обработки поступающих

данных и повысить оперативность реагирования на выявленные инциденты, связанные

с нарушением антивирусной безопасности.

Внедрение такой комплексной системы антивирусной защиты представляет

собой сложный многоступенчатый процесс, в котором можно выделить следующие

этапы.

1. Аудит информационной безопасности ИС, направленный на сбор

исходной информации, необходимой для разработки плана внедрения КСАЗ.

2. Формирование требований к КСАЗ, предназначенной для защиты ИС. На

данном этапе формируется техническое задание на внедрение КСАЗ.

. Подготовка технорабочего проекта внедрения КСАЗ, содержащего

описание проектных решений, схемы установки, параметры настройки КСАЗ и другие служебные

данные.

. Обучение персонала организации, ответственного за

администрирование КСАЗ.

. Пусконаладочные работы, связанные с развертыванием КСАЗ.

. Техническое сопровождение КСАЗ, в рамках которого решаются

вопросы обслуживания системы в процессе ее эксплуатации.

Состав этапов и их длительность зависят от размеров защищаемой системы и

от масштабов внедрения КСАЗ. Работы, связанные с внедрением и эксплуатацией

КСАЗ, могут проводиться как собственными силами предприятия, так и с

привлечением внешних организаций, специализирующихся на предоставлении услуг в

области информационной безопасности. При этом некоторые этапы можно объединять

или проводить одновременно. Например, подготовка технорабочего проекта и

обучение персонала предприятия могут выполняться параллельно.

Заключение

Компьютерные вирусы - одна из наиболее значимых сегодня угроз

информационной безопасности, о чем свидетельствуют цифры ежегодных финансовых

потерь компаний в результате вирусных атак. При этом традиционные меры борьбы с

вредоносным ПО, основанные на простой установке антивирусных средств защиты на

рабочих станциях и серверах, оказываются недостаточно эффективными.

Использование комплексного подхода к противодействию вирусным атакам позволит

повысить эффективность тех мер, которые используются компаниями в настоящее

время.

Практическая часть

.1 Условие задания

Используя таблицу Виженера (приложение 1), зашифровать текст и

расшифровать криптограмму, согласно заданию своего варианта (таблица1).

Таблица 1. Практическое задание(вариант 6)

|

Номер

варианта

|

Исходный

текст

|

Ключ

зашифрования

|

Шифртекст

(криптограмма)

|

Ключ

расшифрования

|

|

6

|

Информационный риск

|

знак

|

ЖЮХЧЮНАЪН

|

фон

|

.2 Алгоритм решения

.2.1 Зашифрование текста

Выбор ключа К длинной М символов. По заданию ключ уже выбран, им является

«знак»

Записываем текст, который нужно зашифровать:

Рисунок 4. Исходный текст

|

исходный текст

|

и

|

н

|

ф

|

о

|

р

|

м

|

а

|

ц

|

и

|

о

|

н

|

н

|

ы

|

й

|

р

|

и

|

с

|

к

|

Под каждым символом исходного текста размещаем символы ключа. Ключ

повторяется необходимое число раз:

Рисунок 5. Подстановка ключа

|

исходный текст

|

и

|

н

|

ф

|

о

|

р

|

м

|

а

|

ц

|

и

|

о

|

н

|

н

|

ы

|

й

|

и

|

с

|

к

|

|

ключ

|

з

|

н

|

а

|

к

|

з

|

н

|

а

|

к

|

з

|

н

|

а

|

к

|

з

|

н

|

а

|

к

|

з

|

н

|

Строим таблицу зашифрования, где каждому символу текста и

соответствующему ему символа ключа подбирается символ из таблицы Виженера, причём

символы исходного текста берутся из горизонтальной оси, а символы ключа - из

вертикальной:

Таблица 2. Зашифрование текста

|

исходный текст

|

и

|

н

|

ф

|

о

|

р

|

м

|

а

|

ц

|

и

|

о

|

н

|

н

|

ы

|

й

|

р

|

и

|

с

|

к

|

|

ключ

|

з

|

н

|

а

|

к

|

з

|

н

|

а

|

к

|

з

|

н

|

а

|

к

|

з

|

н

|

а

|

к

|

з

|

н

|

|

криптограмма

|

п

|

ъ

|

ф

|

ш

|

ч

|

щ

|

а

|

п

|

ы

|

н

|

ч

|

в

|

ц

|

р

|

т

|

ш

|

ч

|

Таким образом, криптограмма «пъфшчщффпынчвцртшч» является зашифрованным

текстом «информационный риск»(без пробела, так как наша таблица Виженера не

предусматривает пробела) с помощью ключа «знак».

.2.2 Расшифрование текста

Записываем текст, который нужно расшифровать:

Рисунок 6. Криптограмма

|

криптограмма

|

ж

|

ю

|

х

|

ч

|

ю

|

н

|

а

|

ъ

|

н

|

Под каждым символом криптограммы размещаем символы ключа. Ключ

повторяется необходимое число раз:

Рисунок 7. Подстановка ключа

|

криптограмма

|

ж

|

ю

|

х

|

ч

|

ю

|

н

|

а

|

ъ

|

н

|

|

ключ

|

ф

|

о

|

н

|

ф

|

о

|

н

|

ф

|

о

|

н

|

Строим таблицу расшифрования, где каждому символу криптограммы и

соответствующему ему символа ключа подбирается символ из таблицы Виженера,

причём символы исходного текста берутся из горизонтальной оси, а символы ключа

- из вертикальной:

Таблица 3. Расшифрование текста

|

криптограмма

|

ж

|

ю

|

х

|

ч

|

ю

|

н

|

а

|

ъ

|

н

|

|

ключ

|

ф

|

о

|

н

|

ф

|

о

|

н

|

ф

|

о

|

н

|

|

исходный текст

|

т

|

и

|

г

|

р

|

а

|

м

|

м

|

а

|

Таким образом, слово «триграмма» является расшифрованным текстом

криптограммы «жюхчюнаън» с помощью ключа «фон».

Список использованных источников

1. ГОСТы, учебники, учебные пособия, методические указания и т.д.

1) ГОСТ 17799-2005 (ISO 17799:2005). Практические правила

управления информационной безопасностью.

) Шаньгин В.Ф. Защита компьютерной информации. Эффективные

методы и средства. М.: ДМК Пресс, 2010.

3) Мельников В., Клейменов С., Петраков А. Информационная

безопасность и защита информации. М.: Academia, 2008.

4) Завгородний В.И. Учебное пособие по дисциплине

«Информационная безопасность», М.: Финуниверситет,

2012.

2. Электронные ресурсы

) http://www.mi2g.com

) http://www.bytemag.ru/articles/detail.php?ID=6779

) http://www.av-test.org

) http://www.antigen.ru

) Гухман В.Б., Тюрина Е.И. Основы защиты данных в Microsoft

Office [Электронный ресурс] // Официальный сайт интернет университета

информационных (www.intuit.ru). 23.05.2014. Url:

http://www.intuit.ru/department/se/intuml.

Приложение

Таблица Виженера

|

*

|

АБВГДЕЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯ

|

|

А Б В Г Д Е Ж З И Й К Л М Н

О П Р С Т У Ф Х Ц Ч Ш Щ Ъ Ы Ь Э Ю Я

|

абвгдежзийклмнопрстуфхцчшщъыьэюя

бвгдежзийклмнопрстуфхцчшщъыьэюяА вгдежзийклмнопрстуфхцчшщъыьэюяАБ

гдежзийклмнопрстуфхцчшщъыьэюяАБВ дежзийклмнопрстуфхцчшщъыьэюяАБВГ

ежзийклмнопрстуфхцчшщъыьэюяАБВГД жзийклмнопрстуфхцчшщъыьэюяАБВГДЕ

зийклмнопрстуфхцчшщъыьэюяАБВГДЕЖ ийклмнопрстуфхцчшщъыьэюяАБВГДЕЖЗ

йклмнопрстуфхцчшщъыьэюяАБВГДЕЖЗИ клмнопрстуфхцчшщъыьэюяАБВГДЕЖЗИЙ

лмнопрстуфхцчшщъыьэюяАБВГДЕЖЗИЙК мнопрстуфхцчшщъыьэюяАБВГДЕЖЗИЙКЛ

нопрстуфхцчшщъыьэюяАБВГДЕЖЗИЙКЛМ опрстуфхцчшщъыьэюяАБВГДЕЖЗИЙКЛМН

прстуфхцчшщъыьэюяАБВГДЕЖЗИЙКЛМНО рстуфхцчшщъыьэюяАБВГДЕЖЗИЙКЛМНОП

стуфхцчшщъыьэюяАБВГДЕЖЗИЙКЛМНОПР туфхцчшщъыьэюяАБВГДЕЖЗИЙКЛМНОПРС

уфхцчшщъыьэюяАБВГДЕЖЗИЙКЛМНОПРСТ фхцчшщъыьэюяАБВГДЕЖЗИЙКЛМНОПРСТУ

хцчшщъыьэюяАБВГДЕЖЗИЙКЛМНОПРСТУФ цчшщъыьэюяАБВГДЕЖЗИЙКЛМНОПРСТУФХ

чшщъыьэюяАБВГДЕЖЗИЙКЛМНОПРСТУФХЦ шщъыьэюяАБВГДЕЖЗИЙКЛМНОПРСТУФХЦЧ

щъыьэюяАБВГДЕЖЗИЙКЛМНОПРСТУФХЦЧШ ъыьэюяАБВГДЕЖЗИЙКЛМНОПРСТУФХЦЧШЩ

ыьэюяАБВГДЕЖЗИЙКЛМНОПРСТУФХЦЧШЩЪ ьэюяАБВГДЕЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫ

эюяАБВГДЕЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬ юяАБВГДЕЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭ

яАБВГДЕЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮ

|

|