Проект обеспечения инженерно-технической защиты объекта офиса для усиления его информационной безопасности

Дипломная

работа

Проект

обеспечения инженерно-технической защиты объекта офиса, для усиления его

информационной безопасности

Содержание

ВВЕДЕНИЕ

. Обзор методов и средств

.1 Информация как объект защиты

.2 Требования к защищенности информации

.3 Организационные меры защиты

информации

.3.1 Оценка вероятного противника

.3.2 Оценка условий решения задачи

защиты информации

.4 Инженерно-технические меры защиты

информации

.5 Системы информационной

безопасности

.6 Принципы построения систем безопасности

.7 Защита компьютерной информации

.8 Угрозы несанкционированного

доступа в сеть

.8.1 Системы информационной

безопасности сети

.8.2 Принципы построения систем

безопасности сети

.9 Аппаратные средства защиты

передаваемых данных

2. Разработка системы управления

объектом защиты и безопасности

2.1 Постановка задачи проектирования

2.2 Анализ объекта защиты

.2.1 Контролируемая зона

2.2.2 Возможные каналы утечки

информации

2.3 Разработка политики защиты

контролируемой зоны

.3.1 Обеспечение защиты помещения проведения

совещаний

.3.2 Обеспечение защиты помещения

руководителя

.3.3 Обеспечение защиты помещения

серверной

.4 Разработка политики безопасности

сети и коммуникаций

.4.1 Интернет-шлюз + файерволл как

основа системы управления

2.5 Выбор и конфигурирование

аппаратных средств защиты данных

2.6 Защита данных средствами защиты

информации и специального ПО

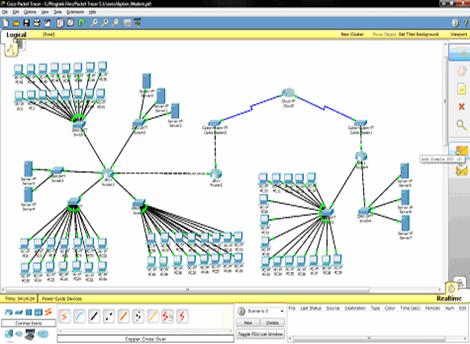

3. Реализация модели сети объекта

средствами программы Packet

Tracer

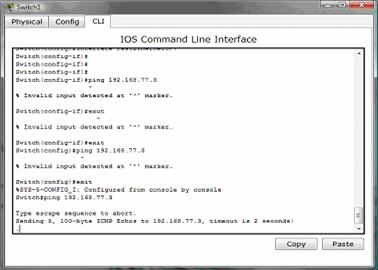

3.1 Описание программы настройки

маршрутизаторов Cisco

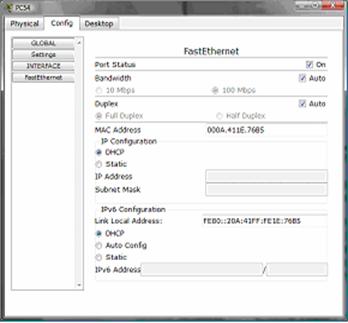

3.2 Описание настройки специального

программного обеспечения защиты данных

ЗАКЛЮЧЕНИЕ

СПИСОК ИСПОЛЬЗОВАННОЙ ЛИТЕРАТУРЫ

объект защита информация

безопасность

ВВЕДЕНИЕ

Современный

этап развития общества характеризуется возрастающей ролью информационной сферы,

представляющей собой совокупность информации, информационной инфраструктуры,

субъектов, осуществляющих сбор, формирование, распространение и использование

информации, а также системы регулирования возникающих при этом общественных

отношений. Информационная сфера, являясь системообразующим фактором жизни

общества, активно влияет на состояние политической, экономической, оборонной и

других составляющих безопасности. Национальная безопасность существенным

образом зависит от обеспечения информационной безопасности, и в ходе

технического прогресса эта зависимость будет возрастать. Обеспечение

информационной безопасности является одной из приоритетных задач.

Под

информационной безопасностью (безопасностью информации) понимают состояние

защищенности собственно информации и её носителей (человека, органов, систем и

средств, обеспечивающих получение, обработку, хранение, передачу и

использование информации) от различного вида угроз. Источники этих угроз могут

быть преднамеренными (то есть имеющими цель незаконного получения информации) и

непреднамеренными (такую цель не преследующими). Обеспечить безопасность

информации можно различными методами и средствами, как организационного, так и

инженерного характера. Комплекс организационных мер, программных, технических и

других методов и средств обеспечения безопасности информации образует систему

защиты информации. Проблема защиты, стоящая перед современным бизнесом,

сводится к задаче рассмотрения всего спектра имеющихся решений и выбора

правильной их комбинации. Сегодня предлагается немало технологий и

соответствующих средств защиты. Трудность реализации защиты сети заключается не

в отсутствии подходящей технологии защиты, а в выборе из множества решений

такого, которое лучше всего подойдет для вашей конкретной сети и требований

вашего бизнеса и при котором затраты на поддержку и сопровождение средств

защиты, предлагаемых соответствующим поставщиком, окажутся минимальными.

1. Обзор методов и

средств

1.1 Информация как

объект защиты

Информация

- это сведения о лицах, предметах, фактах, событиях, явлениях и процессах

независимо от формы их представления.

Информация доступна человеку если она

содержаться на материальном носителе. Существуют следующие типы носителей

информации:

источник информации:

получатель информации.

Виды защищаемой информации приведены на рисунке

1.1

Рисунок 1.1 Виды защищаемой информации

Семантическая

информация на языке национального общения представляет упорядоченную

последовательность знаков, символов. Семантическая информация на языке профессионала

здесь соответствуют языки различной науки, которые не понятны тем кто не изучал

данную науку. Признаки информации описывают конкретный материальный объект на

языке его признаков. Информационный элемент представляет собой информацию на

носителе достаточно четких границ.

Защите

подлежит внутренняя, конфиденциальная и секретная информация.

Внутренняя

информация - информация о компании, которая еще не была опубликована

(использование внутренней информации при заключении биржевых сделок считается

незаконным).

Информация

конфиденциальная - служебная, профессиональная, промышленная, коммерческая или

иная информация, правовой режим которой устанавливается ее собственником на

основе законов о коммерческой, профессиональной тайне, государственной службе и

др. законодательных актов.

Под

коммерческой тайной предприятия понимаются не являющиеся государственным

секретом сведения, связанные с производством, технологической информацией,

управлением, финансами и другой деятельностью предприятия, разглашение (передача,

утечка информации) которых может нанести вред его интересам.

К

секретной информации относится информация, содержащая государственную тайну.

Государственной тайной является информация, несанкционированное распространение

которой может нанести ущерб интересам государственных органов, организациям,

субъектам и стране в целом.

Под

угрозами информации, классификация которых приведена на рисунке 1.2, принято

понимать потенциальные или реально возможные действия по отношению к

информационным ресурсам, приводящие к неправомерному овладению охраняемыми

сведениями. Такими действиями являются:

Ознакомление

с конфиденциальной информацией различными путями и способами, без нарушения ее

целостности;

Модификация

информации в криминальных целях как частичное или значительное изменение

состава и содержания сведений;

Разрушение

(уничтожение) информации с целью прямого нанесения материального ущерба.

Рисунок 1.2. Классификация угроз информации

1.2 Требования к

защищенности информации

Исторически

сложившийся подход к классификации государственной информации (данных) по

уровням требований к ее защищенности основан на рассмотрении и обеспечении

только одного свойства информации - ее конфиденциальности (секретности).

Требования же к обеспечению целостности и доступности информации, как правило,

лишь косвенно фигурируют среди общих требований к системам обработки этих

данных. Считается, что раз к информации имеет доступ только узкий круг

доверенных лиц, то вероятность ее искажения (несанкционированного уничтожения)

незначительна. Низкий уровень доверия к информационным системам и предпочтение

к бумажной информационной технологии еще больше усугубляют ограниченность

данного подхода.

Если

такой подход в какой-то степени оправдан в силу существующей приоритетности

свойств безопасности важной государственной информации, то это вовсе не

означает, что его механический перенос в другую предметную область (с другими

субъектами и их интересами) будет иметь успех.

Во

многих областях деятельности (предметных областях) доля конфиденциальной

информации сравнительно мала. Для коммерческой и персональной информации, равно

как и для государственной информации, не подлежащей засекречиванию,

приоритетность свойств безопасности информации может быть иной. Для открытой

информации, ущерб от разглашения которой несущественен, важнейшими могут быть

такие качества, как доступность, целостность или защищенность от неправомерного

тиражирования. К примеру, для платежных (финансовых) документов самым важным

является свойство их целостности (достоверности, неискаженности). Затем, по

степени важности, следует свойство доступности (потеря платежного документа или

задержка платежей может обходиться очень дорого). Требований к обеспечению

конфиденциальности отдельных платежных документов может не предъявляется

вообще.

Попытки

подойти к решению вопросов защиты такой информации с позиций традиционного

обеспечения только конфиденциальности, терпят провал. Основными причинами

этого, на наш взгляд, являются узость существующего подхода к защите

информации, отсутствие опыта и соответствующих проработок в плане обеспечения

целостности и доступности информации, не являющейся конфиденциальной.

Развитие

системы классификации информации по уровням требований к ее защищенности

предполагает введение ряда степеней (градаций) требований по обеспечению

каждого из свойств безопасности информации: доступности, целостности,

конфиденциальности и защищенности от тиражирования. Пример градаций требований

к защищенности:

-

нет требований;

низкие;

средние;

высокие;

очень

высокие.

Количество

дискретных градаций и вкладываемый в них смысл могут различаться. Главное,

чтобы требования к защищенности различных свойств информации указывались

отдельно и достаточно конкретно (исходя из серьезности возможного наносимого

субъектам информационных отношений ущерба от нарушения каждого из свойств

безопасности информации).

В

дальнейшем любой отдельный функционально законченный документ (некоторую

совокупность знаков), содержащий определенные сведения, вне зависимости от вида

носителя, на котором он находится, будем называть информационным пакетом.

К

одному типу информационных пакетов будем относить пакеты (типовые документы),

имеющие сходство по некоторым признакам (по структуре, технологии обработки,

типу сведений и т.п.).

Задача

состоит в определении реальных уровней заинтересованности (высокая, средняя,

низкая, отсутствует) субъектов в обеспечении требований к защищенности каждого

из свойств различных типов информационных пакетов, циркулирующих в системе передачи

данных.

Требования

же к системе защиты в целом (методам и средствам защиты) должны определяться,

исходя из требований к защищенности различных типов информационных пакетов,

обрабатываемых в системе передачи и хранения данных объекта, и с учетом особенностей

конкретных технологий их обработки и передачи.

В

одну категорию объединяются типы информационных пакетов с равными приоритетами

и уровнями требований к защищенности (степенью важности обеспечения их свойств

безопасности : доступности, целостности и конфиденциальности).

Предлагаемый

порядок определения требований к защищенности циркулирующей в системе

информации представлен ниже:

составляется

общий перечень типов информационных пакетов, циркулирующих в системе

(документов, таблиц). Для этого с учетом предметной области системы пакеты

информации разделяются на типы по ее тематике, функциональному назначению,

сходности технологии обработки и т.п. признакам. На последующих этапах

первоначальное разбиение информации (данных) на типы пакетов может уточняться с

учетом требований к их защищенности;

затем

для каждого типа пакетов, выделенного в первом пункте, и каждого критического

свойства информации (доступности, целостности, конфиденциальности) определяются

(например, методом экспертных оценок):

а)

перечень и важность (значимость по отдельной шкале) субъектов, интересы которых

затрагиваются при нарушении данного свойства информации;

б)

уровень наносимого им при этом ущерба (незначительный, малый, средний, большой,

очень большой и т.п.)и соответствующий уровень требований к защищенности.

-

при определении уровня наносимого ущерба необходимо учитывать:

а)

стоимость возможных потерь при получении информации конкурентом;

б)

стоимость восстановления информации при ее утрате;

в)

затраты на восстановление нормального процесса функционирования системы

передачи данных объекта.

-

если возникают трудности из-за большого разброса оценок для различных частей

информации одного типа пакетов, то следует пересмотреть деление информации на

типы пакетов, вернувшись к предыдущему пункту методики. Для каждого типа

информационных пакетов с учетом значимости субъектов и уровней наносимого им

ущерба устанавливается степень необходимой защищенности по каждому из свойств

информации (при равенстве значимости субъектов выбирается максимальное значение

уровня).

1.3 Организационные

меры защиты информации

Организационная

защита - это регламентация производственной деятельности и взаимоотношений

исполнителей на нормативно-правовой основе, исключающей или существенно

затрудняющей неправомерное овладение информацией и проявление внутренних и

внешних угроз.

Организационная

защита должна обеспечивать:

охрану,

режим, работу с кадрами, с документами;

-

использование технических средств безопасности и информационно-аналитическую

деятельность по выявлению внутренних и внешних угроз производственной

деятельности.

Организационные

мероприятия играют существенную роль в создании надежного механизма защиты

информации, т.к. возможности несанкционированного использования

конфиденциальных сведений в значительной мере обуславливаются не техническими

аспектами, а злоумышленными действиями, небрежностью и халатностью

пользователей или персонала защиты. Влияния этих аспектов практически

невозможно избежать с помощью технических средств. Для этого необходима

совокупность организационно-правовых и организационно-технических мероприятий,

которые исключали бы несанкционированный доступ к конфиденциальной информации.

К

основным организационным мероприятиям относят:

организацию

режима и охраны. Их цель - исключение возможности проникновения (как тайного

так и явного) на территорию и в помещения посторонних лиц; обеспечение удобства

контроля прохода и перемещения сотрудников и посетителей; создание отдельных

производственных зон по типу конфиденциальных работ с самостоятельными

системами доступа; контроль и соблюдение временного режима и пребывания на

территории персонала фирмы; организация и поддержание надежного пропускного

режима и контроля сотрудников и посетителей;

организацию

работы с сотрудниками, которая предусматривает подбор и расстановку персонала,

включая ознакомление с сотрудниками, их изучение, обучение правилам работы с

конфиденциальной информацией, ознакомление с мерами ответственности за

нарушение правил защиты информации.

организацию

работы с документами, включая организацию разработки и использования документов

и носителей информации, их учет, исполнение, возврат, хранение и уничтожение;

организацию

использования технических средств сбора, обработки, накопления и хранения

информации;

организацию

работ по анализу внутренних и внешних угроз конфиденциальной информации и

выработке мер по обеспечению ее защиты

организацию

работы по проведению систематического контроля за работой персонала с

конфиденциальной информацией, порядком учета, хранения и уничтожения документов

и технических носителей.

В

каждом конкретном случае организационные мероприятия носят специфические для

данной организации форму и содержание, направленные на обеспечение безопасности

информации в конкретных условиях.

Очевидно,

что организационные мероприятия должны четко планироваться, направляться и

осуществляться каким-то специально созданным для этих целей структурным

подразделением, укомплектованным соответствующими специалистами по

безопасности, производственной деятельности и защите информации. Зачастую,

таким структурным подразделением является служба безопасности предприятия, на

которую возлагаются следующие основные функции:

организация

и обеспечение охраны персонала, материальных и финансовых ценностей и защиты

конфиденциальной информации;

обеспечение

пропускного и внутриобъектового режима на территории, в зданиях и помещениях,

контроль соблюдения требований режима сотрудниками, смежниками, партнерами и

посетителями;

руководство

работами по правовому и организационному регулированию отношений по защите

информации;

участие

в разработке основополагающих документов с целью закрепления в них требований

обеспечения безопасности и защиты информации, а так же положений о

подразделениях, трудовых договоров, соглашений, подрядов, должностных

инструкций и обязанностей руководства, специалистов, рабочих и служащих;

разработка

и осуществление совместно с другими подразделениями мероприятий по обеспечению

работы с документами, содержащими конфиденциальные сведения;

изучение

всех сторон производственной, коммерческой, финансовой и другой деятельности

для выявления и последующего противодействия любым попыткам нанесения ущерба,

ведения учета и анализа нарушений безопасности, накопление и анализ данных о

злоумышленных устремлениях конкурентных организаций, о деятельности предприятия

и его клиентов, партнеров, смежников.

организация

и проведение служебных расследований по фактам разглашения сведений, утрат

документов, утечки конфиденциальной информации и других нарушений безопасности

предприятия;

осуществление

руководства службами и подразделениями безопасности подведомственных

предприятий, организаций, учреждений и другими структурами в части оговоренных

в договорах условий по защите конфиденциальной информации;

организация

и регулярное проведение учета сотрудников предприятия и службы безопасности по

всем направлениям защиты информации и обеспечения безопасности производственной

деятельности;

ведение

учета и строгого контроля выделенных для конфиденциальной работы помещений,

технических средств в них, обладающих потенциальными каналами утечки информации

и каналами проникновения к источникам охраняемых секретов;

обеспечение

проведения всех необходимых мероприятий по пресечению попыток нанесения

морального и материального ущерба со стороны внутренних и внешних угроз.

Для

защиты речевой информации во время проведения совещаний целесообразно и

обоснованно применение следующих организационных мер:

перед

проведением совещания необходимо проводить визуальный осмотр помещения на

предмет выявления закладных устройств. Осмотр должен проводиться

систематизировано и тщательно, обращая внимание на любую мелочь, на первый

взгляд незначительную: наличие посторонних предметов, бытовой аппаратуры или

предметов интерьера. Осмотр по возможности, должен проводиться сотрудником

службы безопасности и человеком, хорошо знакомым с обычной обстановкой зала,

например, сотрудником охраны;

непосредственно

перед проведением совещания охрана должна осматривать прилегающие к комнате для

совещаний помещения, на предмет удаления из них сотрудников или посторонних

лиц, которые могут вести подслушивание непосредственно через систему

вентиляционных коммуникаций или через стену при помощи специальной аппаратуры;

закрывать эти помещения на время проведения совещания и вести контроль за доступом

в них;

количество

лиц, участвующих в конфиденциальных переговорах должно быть ограничено до

минимума;

вход

посторонних лиц во время проведения совещания должен быть запрещен;

должна

быть четко разработана охрана выделенного помещения во время совещания, а также

наблюдение за обстановкой на этаже. Во время проведения закрытого совещания

необходимо не допускать близко к дверям комнаты никого из посторонних лиц или

сотрудников организации. Стоя под дверью, или поблизости от нее, злоумышленник

может подслушать то, о чем говориться в комнате. Особенно это вероятно в те

моменты, когда кто-то входит или выходит из зала, так как на то время, пока

дверь остается открытой, разборчивость речи резко повышается. Помимо этого,

выходя или входя, человек может не совсем плотно закрыть за собой дверь, что

также повысит разборчивость речи. Для реализации этой меры необходимо, чтобы в

течение всего времени, которое длится совещание, у двери комнаты дежурил

охранник, осуществляющий контроль за дверью и коридором около входа в комнату,

а также следить за тем, чтобы никто из посторонних не проник внутрь;

по

возможности проведение совещаний переносить на нерабочее время;

любые

работы в комнате, проводимые вне времени проведения конфиденциальных совещаний,

например: уборка, ремонт бытовой техники, мелкий косметический ремонт, должен

проводиться в обязательном присутствии сотрудника службы безопасности. Наличие

этих сотрудников поможет обезопасить помещение от установки подслушивающих

устройств сотрудниками организации или же посторонними лицами (электромонтер,

рабочие, уборщица и так далее);

-

после проведения совещания комната должна тщательно осматриваться, закрываться

и опечатываться;

между

совещаниями комната должна быть закрыта и опечатана ответственным лицом.

Ключи

от комнаты должны быть переданы дежурной смене охраны под расписку и храниться

в комнате охраны, доступ к ним должен быть регламентирован руководством;

Перечисленные

меры организационной защиты информации в комнате для совещаний считаются весьма

действенными и не несут серьезных материальных затрат или проблем с персоналом

и могут применяться как отдельно, так и совместно, что позволит значительно

повысить степень защиты информации рассматриваемого объекта.

1.3.1 Оценка

вероятного противника

Оценка

вероятного противника проводится при подготовке к проведению поисковой

операции.

-

при определении вероятной модели противника должны учитываться его финансовые и

технические возможности, наличие и степень квалификации технических кадров в

штате;

-

при оценке возможностей вероятного противника необходимо делать промежуточные

выводы, позволяющие получить предварительный облик противника;

-

характер действий позволит оценит его потенциальные возможности;

расположение

и вид закладного устройства, если они обнаружены до поисковых операций позволят

определить реальные возможности противника и выявит его связи с работниками

организации;

1.3.2 Оценка

условий решения задачи защиты информации

Для

успешного решения поставленных задач производится оценка модели действия и

условий, в которых придется решать оставленную задачу:

анализ

местности на которой расположен объект и расположение посторонних объектов

относительно него;

-

оценка контролируемой зоны и возможностей снятия информации за ее пределами;

-

обследование защищаемого объекта;

-при

обследовании объекта выясняют взаимное расположение контролируемых зон и

смежных помещений, режимы их посещений;

-

устанавливаются факты сроки ремонтных работ, замены предметов мебели и

интерьера;

-

изготовление планов помещений, с нанесением на них всех входящих и проходящих

коммуникаций;

-изучение

конструктивных особенностей ограждающих устройств, материалов и покрытий, из

которых они сделаны;

-

в условиях плотной застройки особое внимание уделяется прилегающей территории,

которая может быть использована для парковки автомобиля с радиоаппаратурой,

развертывания систем видеонаблюдения или дистанционного аудиоконтроля.

Сделав

выводы по предыдущим мероприятиям определяют виды и объем поисковых действий,

состав измерительной техники и вспомогательного оборудования. Необходимое

количество специалистов и рабочих. Временной диапазон проведения операции.

Разрабатывается легенда проведения операции. Для первого руководителя

разрабатывается пакет документов с замыслом на проведение поисковых операций.

1.4

Инженерно-технические меры защиты информации

Инженерно-техническая

защита - это совокупность специальных органов, технических средств и

мероприятий по их использованию в интересах защиты конфиденциальной информации.

Классификация видов инженерно-технической информации приведено на рисунке 1.3

Рисунок

1.3 Классификация видов инженерно-технической информации

Многообразие

классификационных характеристик позволяет рассматривать инженерно-технические

средства по объектам воздействия, характеру мероприятий, способам реализации,

масштабу охвата, классу средств злоумышленников, которым оказывается

противодействие со стороны службы безопасности. По функциональному назначению

средства инженерно-технической защиты классифицируются на следующие группы:

физические

средства - включающие различные средства и сооружения, препятствующие

физическому доступу злоумышленников на объекты защиты и к материальным

носителям конфиденциальной информации и осуществляющие защиту персонала, материальных

средств и финансов от противоправных воздействий; К данному классу средств

защиты информации относятся механические, электромеханические, электронные,

электронно-оптические, радио- и радиотехнические и другие устройства для

воспрещения преступных действий. Все физические средства защиты объектов можно

разделить на три категории:

а) средства предупреждения (охранная

сигнализация);

б) средства обнаружения (видео системы, СКУД);

в) системы ликвидации угроз (запирающие

устройства).

-

аппаратные средства - приборы, устройства, приспособления и другие технические

решения, используемые в интересах защиты информации. В практике деятельности

предприятия находит широкое применение самая различная аппаратура, начиная с

телефонного аппарата, до совершенных автоматизированных систем. Основная задача

аппаратных средств - обеспечение стойкой защиты информации от разглашения,

утечки и несанкционированного доступа через технические средства, применяемые в

производственной деятельности;

-

программные средства - специальные программы, программные комплексы и системы

защиты информации в информационных системах различного назначения и средствах

обработки данных;

-

криптографические средства - специальные математические и алгоритмические

средства защиты информации, передаваемой по системам и сетям связи, хранимой и

обрабатываемой на ЭВМ с использованием разнообразных методов шифрования.

1.5 Системы

информационной безопасности

Главной

целью любой системы информационной безопасности является обеспечение

устойчивого функционирования объекта, предотвращение угроз его безопасности,

защита законных интересов Заказчика от противоправных посягательств,

недопущение хищения финансовых средств, разглашения, утраты, утечки, искажения

и уничтожения служебной информации, обеспечение нормальной производственной

деятельности всех подразделений объекта. Другой целью системы информационной

безопасности является повышение качества предоставляемых услуг и гарантий

безопасности имущественных прав и интересов клиентов.

Достижение

заданных целей возможно в ходе решения следующих основных задач:

отнесение

информации к категории ограниченного доступа (служебной тайне);

прогнозирование

и своевременное выявление угроз безопасности информационным ресурсам, причин и

условий, способствующих нанесению финансового, материального и морального

ущерба, нарушению его нормального функционирования и развития;

создание

условий функционирования с наименьшей вероятностью реализации угроз

безопасности информационным ресурсам и нанесения различных видов ущерба;

создание

механизма и условий оперативного реагирования на угрозы информационной

безопасности и проявления негативных тенденций в функционировании, эффективное

пресечение посягательств на ресурсы на основе правовых, организационных и

технических мер и средств обеспечения безопасности;

создание

условий для максимально возможного возмещения и локализации ущерба, наносимого

неправомерными действиями физических и юридических лиц, ослабление негативного

влияния последствий нарушения информационной безопасности на достижение

стратегических целей.

Модель

построения системы информационной безопасности.

При

выполнении работ можно использовать следующую модель построения системы

информационной безопасности приводимую на рисунке 1.4 и основанную на адаптации

ОК (ISO 15408) и проведении анализа риска (ISO 17799).

Рисунок

1.4 Модель построения системы информационной

безопасности

Эта

модель соответствует специальным нормативным документам по обеспечению

информационной безопасности, принятым в, международном стандарте ISO/IEC 15408

«Информационная технология» - методы защиты - критерии оценки информационной

безопасности», стандарту ISO/IEC 17799 «Управление информационной

безопасностью», и учитывает тенденции развития отечественной нормативной базы

по вопросам информационной безопасности.

Представленная

модель информационной безопасности - это совокупность объективных внешних и

внутренних факторов и их влияние на состояние информационной безопасности на

объекте и на сохранность материальных или информационных ресурсов.

Рассматриваются

следующие объективные факторы:

угрозы

информационной безопасности, характеризующиеся вероятностью возникновения и

вероятностью реализации;

уязвимости

информационной системы или системы контрмер (системы информационной

безопасности), влияющие на вероятность реализации угрозы;

риск

- фактор, отражающий возможный ущерб организации в результате реализации угрозы

информационной безопасности: утечки информации и ее неправомерного

использования (риск в конечном итоге отражает вероятные финансовые потери -

прямые или косвенные).

1.6 Принципы

построения систем безопасности

Для

построения сбалансированной системы информационной безопасности предполагается

первоначально провести анализ рисков в области информационной безопасности.

Затем определить оптимальный уровень риска для организации на основе заданного

критерия. Систему информационной безопасности (контрмеры) предстоит построить

таким образом, чтобы достичь заданного уровня риска.

Анализ

состояния дел в сфере защиты информации показывает, что уже сложилась вполне

сформировавшаяся концепция и структура защиты, основу которой составляют:

хорошо

развитый ассортимент техничес4ких средств защиты информации, производимых на

промышленной основе

значительное

число, имеющих необходимы лицензии организаций, специализирующихся на решении

вопросов защиты информации

четкая

система взглядов на проблему защиты информации и наличие некоторого

практического опыта.

Тем

не менее, несмотря на это число злоумышленных действий над информацией не

только не уменьшается, но и имеет достаточно устойчивую тенденцию к росту. Опыт

показывает, что для борьбы с этой тенденцией необходима стройная и

целенаправленная организация процесса защиты информационных ресурсов. Причем в

этом должны активно участвовать профессиональные специалисты, администрация,

сотрудники и пользователи, что и определяет повышенную значимость

организационной стороны вопроса. Опыт различных ведомств и организаций

показывает, что:

обеспечение

безопасности информации не может быть одноразовым актом. Это непрерывный

процесс, заключающийся в обосновании и реализации наиболее рациональных

методов, способов и путей совершенствования и развития системы защиты,

непрерывном контроле ее состояния, выявлении ее узких и слабых мест и противоправных

действий;

безопасность

информации может быть обеспечена лишь при комплексном использовании всего

арсенала имеющихся средств защиты во всех структурных элементах

производственной системы и на всех этапах технологического цикла обработки

информации. Наибольший эффект достигается тогда, когда все используемые

средства, методы и меры объединяются в единый целостный механизм - Систему

Защиты Информации (СЗИ). При этом функционирование системы должно

контролироваться, обновляться и дополняться в зависимости от изменения внешних

и внутренних условий;

никакая

система защиты информации не может обеспечить требуемого уровня информационной

безопасности без надлежащей подготовки пользователей и соблюдения ими всех

установленных правил, направленных на ее защиту.

Таким

образом, можно определить систему защиты информации как организованную

совокупность специальных органов, средств, методов и мероприятий,

обеспечивающих защиту информации от внутренних и внешних угроз.

Анализируя

вышеприведенные требования, необходимо выделить условия, которым должна

удовлетворять система защиты информации:

охватывать

весь технологический комплекс информационной деятельности;

- быть разнообразной по используемым средствам,

многоуровневой, с иерархической последовательностью доступа;

быть открытой для изменения и дополнения мер

обеспечения безопасности информации;

-

быть нестандартной, разнообразной. При выборе средств защиты нельзя

рассчитывать на неосведомленность злоумышленников относительно ее возможностей;

- быть простой для технического обслуживания и

удобной для эксплуатации пользователями;

-

быть надежной;

быть

комплексной, обладать целостностью, означающей, что ни одна ее часть не может

быть изъята без ущерба для всей системы.

Кроме

того к системе защиты информации должны быть предъявлены следующие требования:

четкость

определения полномочий и прав пользователей на доступ к определенным видам

информации;

предоставление

пользователю минимальных полномочий, необходимых ему для выполнения порученной

работы;

сведение

к минимуму числа общих для нескольких пользователей средств защиты;

- учет случаев и попыток несанкционированного

доступа к конфиденциальной информации;

-

обеспечение оценки степени конфиденциальности информации;

обеспечение

контроля целостности средств защиты и немедленное реагирование на их выход из

строя;

система

защиты информации, как и любая другая система должна иметь определенные виды

собственного обеспечения, опираясь на которые она будет выполнять свою целевую

функцию.

С

учетом вышеприведенных положений система защиты информации должна иметь:

-

правовое

обеспечение. Сюда входят нормативные документы, положения, инструкции,

руководства, требования которых являются обязательными в рамках сферы их

действий;

-

организационное

обеспечение. Реализация защиты информации осуществляется определенными

структурными единицами - такими, как служба защиты документов, служба режима

допуска охраны, служба защиты информации техническими средствами, служба

информационно-аналитической деятельности;

-

аппаратное

обеспечение. Предполагается широкое использование технических средств

как для защиты информации, так и для обеспечения деятельности собственно

системы защиты информации;

-

информационное

обеспечение. Включает в себя сведения, данные, показатели, параметры,

лежащие в основе решения задач, обеспечивающих функционирование системы;

-

программное

обеспечение. К нему относятся различные информационные, учетные,

статистические, и расчетные программы, обеспечивающих оценку наличия и

опасности различных каналов утечки и путей несанкционированного проникновения к

источникам конфиденциальной информации;

-

математическое

обеспечение. Предполагает использование математических методов для

различных расчетов, связанных с оценкой опасности технических средств

злоумышленников, зон и норм необходимой защиты;

-

лингвистическое обеспечение. Сюда входят нормы и регламенты деятельности

органов, служб, средств, реализующих функции защиты информации, различного рода

методики, обеспечивающие деятельность пользователей при выполнении своей работы

в условиях жестких требований защиты информации.

Таким

образом, под СИСТЕМОЙ БЕЗОПАСНОСТИ понимают организованную совокупность

специальных органов, служб, средств, методов и мероприятий, обеспечивающих

защиту жизненно важных интересов личности, предприятия и государства от

внутренних и внешних угроз. Структурная схема системы безопасности приведена на

рисунке 1.5.

Рисунок 1.5. Структурная схема системы

безопасности

1.7 Защита

компьютерной информации

Ключевым

механизмом защиты компьютерной информации в современных информационных системах

является разграничение между пользователями прав доступа к ресурсам, основанное

на задании и реализации разграничительной политики доступа пользователей к

ресурсам и на назначении привилегий пользователям (в том числе, и по доступу к

ресурсам, например, использование перекрестных ссылок).

Современные

методы защиты компьютерной информации предполагают использование комплексных

мер при создании систем информационной безопасности. Поэтому можно сформировать

список программных средств и методов защиты компьютерной информации:

-программы,

обеспечивающие разграничение доступа к информации;

программы

идентификации и аутентификации терминалов и пользователей по различным

признакам (пароль, дополнительное кодовое слово, биометрические данные и т.п.),

в том числе программы повышения достоверности идентификации (аутентификации);

программы

проверки функционирования системы защиты информации и контроля целостности

средства защиты от НСД;

программы

защиты различного вспомогательного назначения, в том числе антивирусные

программы;

программы

защиты операционных систем ПЭВМ (модульная программная интерпретация и т.п.);

программы

контроля целостности общесистемного и прикладного программного обеспечения;

-программы,

сигнализирующие о нарушении использования ресурсов;

-программы

уничтожения остаточной информации в запоминающих устройствах (оперативная

память, видеопамять и т.п.) после завершения ее использования;

-программы

контроля и восстановления файловой структуры данных;

-программы

имитации работы системы или ее блокировки при обнаружении фактов НСД;

-программы

определения фактов НСД и сигнализации (передачи сообщений) об их обнаружении;

Защищенные

программные средства обработки информации:

пакеты

прикладных программ автоматизированных рабочих мест;

-базы

данных вычислительных сетей;

-программные

средства автоматизированных систем управления;

-программные средства идентификации изготовителя

программного (информационного) продукта, включая средства идентификации авторского

права;

1.8 Угрозы

несанкционированного доступа в сеть

Под

угрозой понимается потенциально существующая возможность случайного или

преднамеренного действия (бездействия), в результате которого могут быть

нарушены основные свойства информации и систем ее обработки: доступность,

целостность и конфиденциальность. Знание спектра потенциальных угроз защищаемой

информации, умение квалифицированно и объективно оценить возможность их

реализации и степень опасности каждой из них, является важным этапом сложного

процесса организации и обеспечения защиты. Определение полного множества угроз

информационной безопасности (ИБ) практически невозможно, но относительно полное

описание их, применительно к рассматриваемому объекту, может быть достигнуто

при детальном составлении модели угроз.

Возможные

способы несанкционированного доступа (НСД) к информации в защищаемых системах

управления безопасностью сети:

физический.

Может быть реализован при непосредственном или визуальном контакте с защищаемым

объектом;

логический.

Предполагает преодоление системы защиты с помощью программных средств путем

логического проникновения в структуру системы управления безопасностью.

Возможными

путями осуществления несанкционированного доступа к данным, защищаемым системой

управления безопасностью сети могут быть:

использование

прямого стандартного пути доступа. Используются слабости установленной политики

безопасности и процесса административного управления сетью. Результатом может

быть маскировка под санкционированного пользователя;

использование

скрытого нестандартного пути доступа. Используются недокументированные

особенности (слабости) системы защиты (недостатки алгоритмов и компонентов

системы защиты, ошибки реализации проекта системы защиты).

По

типу используемых слабостей системы управления информационной безопасностью

сети угрозы несанкционированного доступа к данным могут проявляться в следующих

недостатках, возникших в основном при проектировании системы управления

безопасностью сети:

недостатки

установленной политики безопасности. Разработанная политика безопасности

неадекватна критериям безопасности, что и используется для выполнения НСД;

-

ошибки административного управления. Недокументированные особенности системы

безопасности, в том числе связанные с программным обеспечением, - ошибки,

неосуществленные обновления операционных систем, уязвимые сервисы, незащищенные

конфигурации по умолчанию;

недостатки

алгоритмов защиты. Алгоритмы защиты, использованные разработчиком для

построения системы защиты информации, не отражают реальных аспектов обработки

информации и содержат концептуальные ошибки;

ошибки

реализации проекта системы защиты. Реализация проекта системы защиты информации

не соответствует заложенным разработчиками системы принципам.

Кроме того можно вывести следующие положения по

возможным способам и методам осуществления несанкционированного доступа к сети:

-

анализ сетевого трафика, исследование ЛВС и средств защиты для поиска их

слабостей и исследования алгоритмов функционирования АС.

В

системах с физически выделенным каналом связи передача сообщений осуществляется

напрямую между источником и приемником, минуя остальные объекты системы. В

такой системе при отсутствии доступа к объектам, через которые осуществляется

передача сообщения, не существует программной возможности анализа сетевого

трафика;

введение

в сеть несанкционированных устройств.

перехват

передаваемых данных с целью хищения, модификации или переадресации;

- подмена доверенного объекта в АС.

-

внедрение в сеть несанкционированного маршрута (объекта) путем навязывания

ложного маршрута с перенаправлением через него потока сообщений;

внедрение

в сеть ложного маршрута (объекта) путем использования недостатков алгоритмов

удаленного поиска;

- использование уязвимостей общесистемного и

прикладного ПО;

- криптоанализ.

-

использование недостатков в реализации криптоалгоритмов и криптографических

программ.

- перехват, подбор, подмена и прогнозирование

генерируемых ключей и паролей;

- назначение дополнительных полномочий и

изменение параметров настройки системы защиты;

- внедрение программных закладок;

-

нарушение работоспособности системы информационной безопасности путем внесения

перегрузки, уничтожения «критических» данных, выполнения некорректных операций;

- доступ к компьютеру сети, принимающему

сообщения или выполняющему функции маршрутизации;

Сформулированные

и обоснованные классификационные признаки характеризуют как объект защиты, так

и совокупность угроз защищаемым ресурсам. На этой базе можно построить

множество конфликтных ситуаций, составляющих задачу защиты информации системах

управления сетевой безопасностью.

1.8.1 Системы

информационной безопасности сети

Решения

информационной безопасности сети направлены на защиту бизнес-процессов в

условиях растущей угрозы со стороны эпидемий компьютерных вирусов и злоумышленников,

которые воздействуют на бизнес-процессы изнутри и извне. Принимая во внимание

скорость распространения новых угроз, системы информационной безопасности сети

строятся на базе про-активного подхода, заключающегося в предотвращении атак, а

не в борьбе с их последствиями. Основой отличительной особенностью такого

подхода служит интеграция механизмов безопасности в сетевую инфраструктуру, в

которой все ее составляющие - от персонального компьютера до сетевого

оборудования - участвуют в процессе обеспечения безопасности и непрерывности

бизнеса.

Преимущества систем информационной безопасности:

-

платформа информационной безопасной сети. Позволяет последовательно развивать

корпоративную сеть - предсказуемо, по плану обновления, представленному службой

IT, и стратегически - используя имеющиеся средства для внедрения системы

информационной безопасности там и тогда, когда это наиболее необходимо.

Контроль

и защита от угроз. Позволяет использовать инновационные технологии систем

информационной безопасности сети, последовательно и заблаговременно обеспечивая

контроль и анализ сетевого трафика;

конфиденциальная

связь. Позволяет использовать в процессе коммерческой деятельности средства

передачи данных, голосовых сообщений, видео, а также пользоваться беспроводной

связью, не задумываясь о конфиденциальности и целостности критически важных

аспектов делового общения. Благодаря использованию интегрированных,

совместимых, адаптируемых сетевых продуктов, технологий и услуг, которые

обеспечивают защиту связи;

оперативное

руководство и управление политиками. Позволяет использовать набор

интегрированных и адаптируемых инструментов управления информационной

безопасностью, которые отвечают за распространение политик безопасности в

сложных и постоянно меняющихся бизнес-средах.

1.8.2 Принципы

построения систем безопасности сети

Создание

системы безопасности, как правило, должно начинаться с разработки концепции

безопасности - обобщения системы взглядов на проблему безопасности

рассматриваемого объекта на различных этапах и уровнях его функционирования,

определения основных принципов построения системы, разработки направлений и

этапов реализации мер безопасности.

Основные принципы построения систем безопасности

следующие:

-

принцип законности. Реализация этого принципа осуществляется за счет

тщательного соблюдения и выполнения при разработке и построении систем

безопасности Положений и требований действующего законодательства и нормативных

документов;

принцип

своевременности. Реализуется принятием упреждающих мер обеспечения безопасности;

принцип

совмещения комплексности и эффективности и экономической целесообразности.

Реализуется за счет построения системы безопасности, обеспечивающей надежную

защиту комплекса имеющихся на предприятии ресурсов от комплекса возможных угроз

с минимально возможными, но не превышающими 20% стоимость защищаемых ресурсов

затратами;

принцип

модульности. Реализуется за счет построения системы на базе гибких

аппаратно-программных модулей. Модульность программы позволяет ей работать в

двух режимах - дежурном и инсталляции, позволяет наращивать, изменять

конфигурацию системы и вносить другие изменения без замены основного

оборудования;

принцип

иерархичности. Реализуется за счет построения многоуровневой структуры,

состоящей из оборудования Центра, оборудования среднего звена и объектового

оборудования. Модульность и иерархичность позволяют разрабатывать системы

безопасности для самого высокого организационно - структурного уровня;

принцип

преимущественно программной настройки. Реализуется за счет использования для

перенастройки оборудования способ ввода новых управляющих программ - модулей;

принцип

совместимости технологических, программных, информационных, конструктивных,

энергетических и эксплуатационных элементов в применяемых технических

средствах. Технологическая совместимость обеспечивает технологическое единство

и взаимозаменяемость компонентов. Это требование достигается унификацией

технологии производства составных элементов системы. Информационная

совместимость подсистем систем безопасности обеспечивает их оптимальное

взаимодействие при выполнении заданных функций. Для ее достижения используются

стандартные блоки связи с ЭВМ, выдерживается строгая регламентация входных и

выходных параметров модулей на всех иерархических уровнях системы, входных и выходных

сигналов для управляющих воздействий.

В

условиях постоянного повышения стоимости программного обеспечения больших

систем, во все больших пропорциях превышающей стоимость технических средств,

особенно важное значение приобретает внутри уровневая и межуровневая

программная совместимость оборудования.

Конструктивная

совместимость обеспечивает единство и согласованность геометрических

параметров, эстетических и эргономических характеристик оборудования. Она

достигается созданием единой конструктивной базы для функционально подобных

модулей всех уровней при условии обязательной согласованности конструкций

низших иерархических уровней с конструкциями высших уровней.

Эксплуатационная

совместимость обеспечивает согласованность характеристик, определяющих условия

работы оборудования, его долговечность, ремонтопригодность, надежность, и

метрологических характеристик, а также соответствие требованиям

электронно-вакуумной гигиены, технологического микроклимата и т.д.

Энергетическая

совместимость обеспечивает согласованность типов потребляемых энергетических

средств.

1.9 Аппаратные

средства защиты передаваемых данных

Современные

системы передачи данных имеют сложную архитектуру и структурные особенности

построения, что в свою очередь налагает большие функции по обеспечению защиты

он несанкционированного доступа к данным, передаваемым по сетям. Использование

программных средств защиты передаваемой информации не способно в полной мере

обеспечить гарантию неприкосновенности и целостности передаваемых данных, поэтому

наряду с программным обеспечением защиты сетевых структур используются

различные аппаратные средства защиты и контроля передаваемых данных.

Для

защиты передаваемых и принимаемых данных по системам передачи данных, как через

внутренние каналы связи корпорации, так и через общедоступные сети могут

применять такие устройства как маршрутизаторы.

Маршрутизатор

- устройство для соединения сетей, использующих разные архитектуры и

протоколы; осуществляет выбор одного из нескольких путей передачи сетевого трафика,

а также фильтрацию широковещательных сообщений для локальной сети

Маршрутизатор,

прежде всего, необходим для определения дальнейшего пути данных, посланных в

большую и сложную сеть. Пользователь такой сети отправляет свои данные в сеть и

указывает адрес своего абонента. Данные проходят по сети и в точках с

разветвлением маршрутов поступают на маршрутизаторы, которые как раз и

устанавливаются в таких точках. Маршрутизатор выбирает дальнейший наилучший

путь. То, какой путь лучше, определяется количественными показателями, которые

называются метриками. Лучший путь - это путь с наименьшей метрикой. В метрике

может учитываться несколько показателей, например, длина пути, время

прохождения, время жизни пакета.

Маршрутизаторы делят на устройства:

верхнего класса;

среднего класса;

нижнего класса.

Высокопроизводительные

маршрутизаторы верхнего класса служат для объединения сетей предприятия. Они

поддерживают множество протоколов и интерфейсов, причем не только стандартных,

но, подчас, и весьма экзотических. Устройства данного типа могут иметь до 50

портов локальных или глобальных сетей.

С

помощью маршрутизаторов среднего класса формируются менее крупные сетевые

объединения масштаба предприятия. Стандартная конфигурация включает два-три

порта локальных сетей и от четырех до восьми портов глобальных сети. Такие

маршрутизаторы поддерживают наиболее распространенные протоколы маршрутизации и

транспортные протоколы.

Маршрутизаторы

нижнего класса предназначаются для локальных сетей подразделений; они связывают

небольшие офисы с сетью предприятия. Типичная конфигурация: один порт локальной

сети (Ethernet или Token Ring) и два порта глобальной сети, рассчитанные на

низкоскоростные выделенные линии или коммутируемые соединения. Тем не менее,

подобные маршрутизаторы пользуются большим спросом у администраторов, которым

необходимо расширить имеющиеся межсетевые объединения.

На

данный момент на рынке сетевого оборудования имеется огромное количество

маршрутизаторов с различными функциями. Тем не менее несомненным лидером по

производству практически всех типов и функциональных назначений маршрутизаторов

является компания Cisco.

Маршрутизаторы

с интегрированными сервисами компании Cisco объединяют передачу данных, голоса,

видео и беспроводную связь в едином безопасном устройстве, которое гарантирует

надежность и обеспечивает модульность, позволяя добавлять новое оборудование

для удовлетворения меняющихся бизнес-потребностей.

Маршрутизаторы

с интегрированными сервисами компании Cisco поддерживают следующие функции:

беспроводные

сети. Дают возможность быть более производительными и лучше осуществлять

совместную работу благодаря беспроводному доступу к сети из любой точки офиса;

голосовая

связь. Использует расширенные средства связи, такие как обработка вызовов,

голосовая почта, автосекретарь и конференции, что позволяет быстрее реагировать

на заявки клиентов и экономить дополнительные затраты на удаленную связь;

-

видеосвязь. Позволяет пользоваться более рентабельными системами контроля и

обеспечения безопасности или обслуживайте передачу мультимедийных потоков по

запросу и интерактивно;

-

безопасность. Уменьшает бизнес-риски, связанные с вирусами и другими угрозами

безопасности;

-

виртуальные частные сети. Предоставляет удаленному персоналу и надомным

работникам безопасный доступ к активам компании посредством защищенного

соединения;

-

модульная архитектура. Благодаря широкому спектру доступных вариантов локальных

и глобальных сетей можно обновлять сетевые интерфейсы для обслуживания

перспективных технологий. Маршрутизаторы Cisco также предлагают несколько типов

слотов, что упрощает добавление подключений и сервисов в будущем на основе

концепции «интеграция по мере роста требований»;

-

гибкость. Возможности подключения посредством DSL, кабельного модема, T1 или

беспроводной связи 3G обеспечивают максимальное число вариантов для основных и

резервных соединений.

В

данном дипломном проекте для реализации сетевых аспектов безопасности, в роли

ключевых управляющих элементов сети будут использоваться маршрутизаторы

компании Cisco, серии 2800

и 7200.

2. Разработка

системы управления объектом защиты и безопасности

2.1 Постановка

задачи проектирования

Современное

развитие инфраструктуры систем передачи данных, неизменно привело к образованию

широкомасштабных по своему планированию сетевых структур. Для защиты данных в

подобных сетях необходим комплексный подход в виде создания системы

безопасности управления сетью.

Системы

управления безопасностью сети могут быть спланированными и внедренными в момент

проектирования сооружения и создания в нем кабельной системы передачи данных. В

данном случае разрабатывается сетевая модель объекта, анализируются данные об

угрозах доступа в сеть данного объекта и принимаются соответствующие меры

безопасности. Это весьма дорогостоящее средство защиты информации, оправданное

при применении, поскольку позволяет при создании закрыть многие бреши в системе

управления безопасностью сети. Которые достаточно сложно ликвидировать в уже

спроектированных системах

Модернизация

и усиление информационной безопасности передаваемых данных для уже существующих

систем управления безопасностью сети представляет собой весьма не простую

задачу, поскольку могут возникнуть проблемы планирования сети, внедрения или

замены ключевых управляющих элементов системы управления безопасностью сети.

В

данном дипломном проекте были выявлены следующие цели и задачи проектирования:

-

провести технический анализ состояния информационной защиты здания;

определить

возможные места съема акустической информации;

-

определить потенциальные места съема визуальной информации;

осуществить

анализ защищенности кабельной системы объекта;

провести

мониторинг сети передачи данных объекта. Определить потенциальные уязвимости в

сети;

-

разработать комплекс мер по усилению инженерно-технической защиты объекта;

осуществить

модернизацию системы передачи данных объекта, путем внедрения и настройки

аппаратных сетевых устройств компании Cisco;

на

основе анализа существующих программных продуктов обеспечения защиты и

сохранности данных, подобрать и внедрить в систему управления безопасностью

объекта программные средства защиты передаваемых и хранимых данных.

для

создания модели сети передачи данных объекта, а так же отображения процесса

настройки внедряемых с систему маршрутизаторов будет использована программа

моделирования работы сети Cisco

Packet Tracer.

2.2 Анализ объекта

защиты

Объект

защиты представляет собой десятиэтажное здание, находящееся на огражденной по

периметру территории. Справа и слева имеется граничная территория посторонних

компании со смежными границами. Кроме здания на территории присутствует место

парковки автомобилей. План прилегающей территории и расположения здания

приведен в приложении Б.

Зона

расположения объекта защиты информации находится на пятом этаже указанного

здания. В контролируемую зону входят следующие объекты и помещения:

кабинет

проведения совещаний;

-

кабинет руководителя;

серверная;

приборы

и техника, система обработки, хранения и передачи данных.

Физико-технические

характеристики помещений имеют следующие свойства:

Стены наружные:

материал: железобетонные;

- толщина (0,8 м);

экранирование и штукатурка:

присутствует;

- другие материалы: с

внутренней стороны стены отделаны под

«евростандарт».

Окна:

- размер проема:.. 2,0*1,5 м;

- тип окна: стеклопакет с

двойным утолщенным стеклом.

Двери:

размер проема: 2,2*1,8м

тип: одностворчатые, железные

двери, замок механический.

Система вентиляции:

- приточно-вытяжная.

Система отопления:

- центральное водяное.

Система электропитания

(освещение):

- сеть: 220 В / 50 Гц;

- тип светильников: галогенные

потолочные светильники

Система заземления: отсутствует

Телефонные линии:

- тип ТА.

2.2.1

Контролируемая зона

Контролируемая

зона - это территория объекта, на которой исключено неконтролируемое пребывания

лиц не имеющие постоянного или разового доступа. Контролируемая зона может

ограничиваться периметром охраняемой территорией частично, охраняемой

территорией охватывающей здания и сооружения, в которых проводятся закрытые

мероприятия, частью зданий, комнаты, кабинеты, в которых проводятся закрытые

мероприятия. Контролируемая зона может устанавливаться больше чем охраняемая

территория, при этом обеспечивающая постоянный контроль за не охраняемой частью

территории. Постоянная контролируемая зона - это зона границы, которой

устанавливается на длительный срок. Временная зона - это зона, устанавливаемая

для проведения закрытых мероприятий разового характера.

первой

категории универсального объекта, требуется 50 метров контролируемой зоны;

второй

категории объекта, требуется 30 метров;

третей

категории объектов требуется 15 метров контролируемой зоны.

Анализируемый

объект относится ко второй категории с радиусом контролируемой зоны, равной

тридцати метрам.

2.2.2 Возможные

каналы утечки информации

Рассматривая

общий план местности можно предположить, что наиболее опасными, с точки зрения

установки аппаратуры перехвата информации, вне территории контролируемой зоны,

будут являться:

дорога;

стоянка;

прилегающие

территории и расположенные на них административные здания.

При

определении наиболее вероятных мест утечки негласного съема информации, а так

же установки средств разведки в пределах контролируемой зоны, необходимо

проанализировать не только месторасположение рассматриваемой организации, но и

возможные каналы утечки конфиденциальной информации, возникающие в результате

эксплуатации различного рода оборудования.

Электромагнитные

каналы утечки формируются в результате побочного электромагнитного

излучения:

элементов

ОТСС (утечка зa счет побочного излучения терминала, съем информации с дисплея

но электромагнитному у каналу), сигнал которых (ток, напряжение, частота и

фаза) изменяется так же, как и информационный;

вч-генераторов

ОТСС и ВТСС (высокочастотный канал утечки в бытовой технике), которое может

непреднамеренно модулироваться электрическим сигналом, наведенным

информационным;

нч-усилителей

технических средств передачи информации (ТСПИ) в результате случайного

преобразования отрицательной обратной связи в паразитную положительную, что

может привести к самовозбуждению и переходу усилителя из режима усиления в

режим автогенерации сигналов, модулированных информационным сигналом.

Канал

утечки информации по цепям питания или цепям передачи информации появляются

вследствие наводки:

электромагнитного

излучения, возникающего при передаче информационных сигналов элементами ОТСС, а

также из-за наличия гальванической связи между соединительными линиями ОТСС и

другими проводниками или линиями ВТСС (наводки нa линии коммуникаций и

сторонние проводники);

информационных

сигналов в цепи электропитания (утечка по сети электропитания) вследствие

магнитной связи между выходным трансформатором усилителя и трансформатором

системы электропитания, а также неравномерной нагрузки выпрямителя, приводящей

к изменению потребляемого тока в соответствии с изменениями информационного

сигнала;

информационных

сигналов в цепи заземления (утечка но цепям заземления) за счет гальванической

связи с землей различных проводников (в том числе нулевого провода сети

электропитания, экранов) и металлических конструктивных элементов, выходящих за

пределы контролируемой зоны безопасности.

Особый

интерес представляет перехват информации при передаче по каналам связи,

поскольку в этом случае возможен свободный несанкционированный доступ к

передаваемой информации. В зависимости от системы связи каналы перехвата

информации можно разделить на электромагнитные, электрические и

индукционные. Каналы утечки первого типа образуются при перехвате

сигналов передатчиков систем связи стандартными техническими средствами, широко

используемыми для прослушивания телефонных разговоров по разнообразным

радиоканалам (сотовым, радиорелейным, спутниковым). Во втором случае перехват

информации, передаваемой по кабельным линиям связи, предполагает подключение к

ним телефонных закладок, оснащенных радиопередатчиками. В индукционном канале

утечки используется эффект возникновения вокруг кабеля электромагнитного поля

при прохождении по нему информационных токовых сигналов, которые могут быть

перехвачены с помощью специальных индукционных устройств. Принадлежит к так

называемым бесконтактным методам снятия информации. Чаще всего используется для

перехвата информации, идущей по телефонным линиям.

Среди

каналов утечки акустической информации различают в контролируемой зоне могут

быть следующие виды каналов утечки акустической информации:

воздушные;

вибрационные;

электроакустические;

оптоэлектронные;

параметрические.

Однако

наиболее на мой взгляд распространен воздушный канал для перехвата

информации, где используются высокочувствительные и направленные акустические

закладки, например микрофоны, соединенные с диктофонами или специальными

мини-передатчиками. Перехваченная закладками акустическая информация может

передаваться по радиоканалам, сети переменного тока, соединительным линиям,

проложенным в помещении проводникам, трубам и т. п. Для приема информации, как

правило, используются специальные устройства. Особый интерес представляют

закладные устройства, устанавливаемые либо непосредственно в корпус телефонного

аппарата, либо подключаемые к линии в телефонной розетке.

Вибрационный

канал имеет среду распространения информации - конструктивные элементы зданий

(стены, потолки, полы и др.), а также трубы водо и теплоснабжения, канализации.

Для перехвата акустических сигналов в данном случае обычно применяют

контактные, электронные (с усилителем) и радио стетоскопы. В контролируемой

нами зоне не исключается вариант съема информации по вибрационному каналу, для

ликвидации которого будут предприняты меры по усилению меж стенных и потолочных

перекрытий.

Электроакустические

каналы формируются в результате преобразования акустических сигналов в

электрические путем «высокочастотного навязывания» или перехвата с помощью

ВТСС. Канал утечки первого типа возникает в результате несанкционированного

ввода сигнала ВЧ-генератора в линии, функционально связанные с элементами ВТСС,

и модуляции его информационным сигналом. В этом случае для перехвата

разговоров, ведущихся в помещении, чаще всего используют телефонный аппарат с

выходом за пределы контролируемой зоны. Кроме того, некоторые ВТСС, например

датчики систем противопожарной сигнализации, громкоговорители ретрансляционной

сети и т. п., могут и сами содержать электроакустические преобразователи

(обусловлено появлением так называемого «микрофонного эффекта»).

Облучая

лазерным пучком вибрирующие в акустическом поле тонкие отражающие поверхности

(стекла окон, зеркала, картины и т. п.), можно сформировать оптозлектронный

канал утечки акустической информации. Средства перехвата - локационные системы,

работающие, как правило, в ИК-диапазоне и известные как «лазерные микрофоны».

Дальность их действия - несколько сотен метров.

Стоит

уделить внимание каналам утечки видовой информации, по которым получают

изображения объектов или копий документов. Для этих целей используют оптические

приборы (бинокли, подзорные трубы, телескопы, монокуляры), телекамеры, приборы

ночного видения, тепловизоры и т. п. Для снятия копий документов применяют

электронные и специальные закамуфлированные фотоаппараты, а для дистанционного

съема видовой информации - видеозакладки.

Особое

значение при проектировании системы безопасности в соответствии с темой

дипломного проекта было уделено каналам утечки компьютерной информации. Вопросы

безопасности обработки информации в компьютерных системах пока еще волнуют в

нашей стране не слишком широкий круг специалистов. До сих пор эта проблема

более-менее серьезно вставала у нас, пожалуй, только перед рядом

государственных и военных органов, а также перед научными кругами. Теперь же

появилось большое число фирм и банков, эффективная деятельность которых

практически немыслима без использования компьютеров. Как только должностные

лица этих и других организаций это поймут, перед ними сразу же встанут именно

вопросы защиты имеющейся у них критичной информации.

Анализ

вероятных путей утечки информации или ее искажений показывает, что при

отсутствии специальных мер защиты обеспечивающих выполнение функций,

возложенных на вычислительную систему, возможно:

снятие

дистанционными техническими средствами секретных сообщений с мониторов ЭВМ, с

принтеров (перехват электромагнитных излучений;

получение

информации обрабатываемой в ЭВМ по цепям питания;

акустическая

или электроакустическая утечка вводимой информации;

перехват

сообщений в канале связи;

навязывание

ложного сообщения;

считывание

(изменение) информации ЭВМ при несанкционированном доступе.

хищение

носителей информации и производственных отходов;

чтение

остаточной информации в ЗУ системы после выполнения санкционированных запросов;

копирование

носителей информации;

несанкционированное

использование терминалов зарегистрированных пользователей;

маскировка

под зарегистрированного пользователя с помощью хищения паролей и других

реквизитов разграничения доступа;

маскировка

несанкционированных запросов под запросы операционной системы (мистификация);

использование

программных ловушек;

получение

защищаемых данных с помощью серии разрешенных запросов;

использование

недостатков языков программирования и операционных систем;

преднамеренное

включение в библиотеки программ специальных блоков типа «троянских коней»;

злоумышленный

вывод из строя механизмов защиты.

В

особую группу следует выделить специальные закладки для съема информации с компьютеров.

Миниатюрный радиомаяк, встроенный в упаковку, позволяет проследить весь путь

следования закупленной ЭВМ, транслируя сигналы на специальный передатчик. Узнав

таким путем, где установлена машина, можно принимать любую обработанную

компьютером информацию через специально вмонтированные электронные блоки, не

относящиеся к ЭВМ, но участвующие в ее работе. Самая эффективная защита от этой

закладки - экранированное помещение для вычислительного центра. В

процессе анализа каналов утечки информации, особое внимание следует уделить

защите систем и линий передачи компьютерной информации. Структурная схема

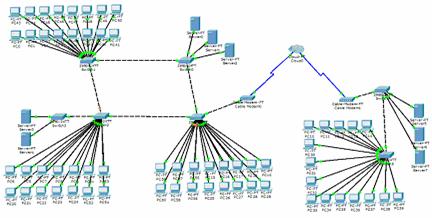

системы предприятия приведена на рисунке 2.1.

Рисунок 2.1 Система передачи компьютерных данных

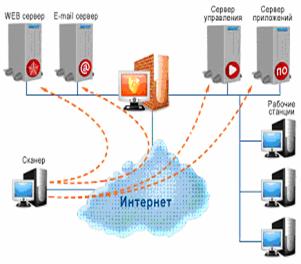

Специалисты

Cisco разработали цикл защиты, приведенный на рисунке 2.2, чтобы формализовать

процесс внедрения и использования средств защиты сети. Процесс, изображаемый

диаграммой, называется оценкой состояния защиты.

Рисунок 2.2 Цикл защиты

Он

представляет собой постоянные циклично повторяющиеся мероприятия компании,

направленные на защиту ее жизненно важных активов при наименьших затратах,

позволяющих снизить риск потерь до приемлемого уровня.

Ввиду

сложной итерационной природы задачи обеспечения безопасности предприятия, чтобы

предприятие оставалось защищенным от самых новых угроз, процесс не должен

останавливаться никогда. Указанный цикл включает следующие четыре фазы.

Защита.

Необходимая защита корпоративных данных. На этой стадии организации обычно

начинают применение технологий защиты (например, брандмауэров и систем

аутентификации), повышающих степень защиты сети.

Мониторинг.

Наблюдение за активностью (как внешней, так и внутренней) в критических точках

доступа к сети. Кроме того, следует постоянно проводить мониторинг сетей на

предмет выявления вторжений и фактов недопустимого использования, а также иметь

механизмы автоматизированного подавления несанкционированной активности,

работающие в реальном масштабе времени. Мониторинг может выполняться системами

обнаружения вторжений. Такие системы призваны автоматизировать выявление

сетевых вторжений. CiscoSecure IDS является системой обнаружения вторжений,

работающей в реальном масштабе времени, причем данная система прозрачна для

потока легальных данных и допустимых действий в сети. CiscoSecure IDS состоит

из двух компонентов: сенсоров и управляющих устройств. Сенсоры CiscoSecure IDS,

представляющие собой скоростные сетевые устройства, анализируют содержимое

отдельных пакетов на предмет наличия в сетевом трафике признаков угрозы или

вторжения. Если поведение потока данных вызывает подозрение, сенсоры

CiscoSecure IDS в реальном масштабе времени регистрируют нарушение политики и

передают сигналы тревоги управляющей консоли CiscoSecure IDS, чтобы вовремя

отключить нарушителя от сети и не допустить дальнейшего развития атаки.

Управляющее устройство CiscoSecure IDS представляет собой

высокопроизводительную программную систему управления, осуществляющую

централизованное управление множеством сенсоров CiscoSecure IDS, размещенных в

локальных или удаленных сегментах сети;

Тестирование.

Проверка того, что меры защиты являются достаточными для успешного

противостояния различным хакерским атакам. Кроме того, поскольку сети динамично

развиваются и часто меняют свою конфигурацию, необходимо постоянно проверять

состояние системы защиты и давать соответствующую оценку ее уязвимости.

Совершенствование.

Внедрение новых и обновление имеющихся средств защиты. Необходимо

централизованное управление всеми средствами и политиками защиты с целью

достижения максимума эффективности и быстрого внедрения усовершенствований.

Процесс

оценки состояния защиты определяет направление развития системы защиты всего

предприятия. При этом определяются связанные с безопасностью роли и

ответственность служащих звена управления корпорации и подразделения

информационных технологий, корпоративные данные разделяются по уровням

секретности и определяются допустимые риски для каждого из этих уровней. В

центре цикла защиты находится наиболее важный элемент - политика сетевой

защиты. Политика сетевой защиты содержит инструкции, устанавливающие

необходимый уровень защиты предприятия, и должна определять следующие элементы.

Важные

для предприятия активы, которые следует защищать.

Ресурсы

(денежные, человеческие и временные), которые предприятие готово потратить на

защиту того, что оно считает важным.

Уровень

риска, с которым предприятие готово смириться.

Ключом

к успеху при построении системы защиты сети является баланс между простотой

использования средств защиты и степенью защиты, обеспечиваемой этими

средствами. Если затраты на защиту несоразмерны действительной опасности, это

нанесет вред интересам компании. А если меры предосторожности будут сильно

ограничивать пользователей, они могут найти пути их обхода, что сведет на нет

пользу от введения соответствующих мер.

Для

анализа защищенности системы информационной безопасности сети используются

специальные программные средства анализа. Системный интегратор в проектах по

аудиту информационной безопасности сети организации, а также при проведении

теста на проникновение (Penetration Test) предлагает решения на базе продуктов

анализа защищенности - сетевых сканеров безопасности. В зависимости от